„Ki? Hol? Mivel?” – Cluedo a vállalati informatikában

Ki? Mit? Mikor? Hol? Mivel? Ezek a kérdések fontosabbak, mint valaha, különösen olyan esetekben, amikor a vállalati informatikáról és az adatok biztonságáról van szó. A NetIQ szakértői arra hívják fel a figyelmet, hogy az adatvesztés megelőzéséhez körültekintően kell kezelni a hozzáféréseket. Ennek pedig az az alapja, hogy minden esetben mérlegelni kell az adott helyzettel és hozzáférési kéréssel járó kockázatokat.

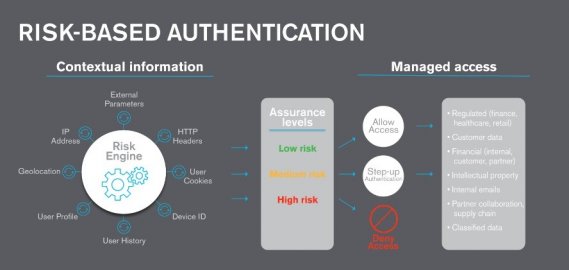

Az adatszivárgási esetek manapság mindennaposnak számítanak, így a legtöbb IT-szakember szerint már nem az a kérdés, megtörténik-e ilyesmi egy-egy vállalattal, hanem inkább az, mikor következik be. Tovább bonyolítja a helyzetet, hogy elmúlt az az időszak, amikor az alkalmazottak kilenctől ötig a munkahelyen ültek a céges számítógép előtt, ami kiszámítható, egyszerű és biztonságos működést, illetve felügyeletet tett lehetővé. Az emberek ma már úgy tudnak igazán hatékonyan dolgozni, ha bárhol és bármikor, a számukra legkényelmesebb eszközről végezhetik a munkát. Természetesen ezek az elvárások új megközelítést igényelnek annak érdekében, hogy ebben a megváltozott helyzetben is fent lehessen tartani a biztonságot. Ma már nem elég, ha néhány megszokott feltételhez kötjük a hozzáférések engedélyezését. Plusz információkat kell beszerezni a hozzáférés körülményeiről, és ezeket az adatokat felhasználva célszerű értékelni az esetleges kockázatokat.

A kockázat ne legyen elvetve!

Általánosságban több tényezőt is érdemes mérlegelni a személyazonosságok hitelesítése során. Kockázatot jelent-e az illető tartózkodási helye? Helyi vagy távoli hozzáférést szeretne? Dolgozott már az adott pontból, vagy teljesen új a helyszín? Azt is célszerű figyelembe venni, hogy a bejelentkezéshez használt eszközt korábban ellenőrizték és hozzárendelték-e már az azonosított felhasználóhoz. Fontos továbbá megvizsgálni, hogy mekkora kockázatot jelent az adott információ vagy szolgáltatás elérése a vállalat számára: általános vagy éppen privát és érzékeny adatokról van szó?

Értelemszerűen amennyiben alacsony kockázatúnak értékeljük a hozzáférési igényt, például a felhasználó az irodából, a céges gépéről szeretné használni az általános vállalati alkalmazásokat, akkor az a legjobb, ha nem bonyolítjuk nehézkes azonosítási folyamatokkal a dolgát, hanem engedélyezzük számára, hogy minél hamarabb nekiláthasson az érdemi munkának. Ha azonban magas kockázattal jár az adott tevékenység, tehát az alkalmazott például távoli helyről, korábban nem azonosított készülékről kíván bizalmas információkat elérni a céges hálózatban, akkor tanácsos valamilyen másodlagos hitelesítési folyamatot is beiktatni. A szokásos jelszókérés mellett ajánlott valamilyen egyéb autentikációs módszerhez kötni a belépést. Ilyen lehet például az ujjlenyomat leolvasása vagy egy token használata.

Hozzáférés-kezelés + autentikáció = teljes védelem

Mindez elméletben logikus és kivitelezhető, a dinamikus azonosítás megvalósítása azonban fejtörést okozhat az IT-részleg számára, ezért ajánlott olyan dedikált megoldások igénybe vétele, amelyek leegyszerűsítik és automatizálják a folyamatokat. A fejlett hozzáférés-kezelési eszközök, így például az Access Manager lehetővé teszik az elérések egyszerű felügyeletét a teljes vállalati infrastruktúrán belül, legyen szó akár hagyományos, akár összetettebb környezetről. A NetIQ megoldása számos egyéb funkció között lehetőséget kínál kockázatalapú hitelesítésre is: az IT-szakemberek kockázati profilokat hozhatnak létre, amelyek alapján személyazonosság-ellenőrzési szinteket alakíthatnak ki, illetve megadhatják a felhasználók számára biztosított hitelesítési módszereket. A magasabb kockázatú profilok esetében akár meg is tagadhatják a hozzáférést, vagy szigorúbb eljárásokkal és követelményekkel bíró, emelt szintű hitelesítést írhatnak elő.

Az Access Manager ráadásul integrálható a NetIQ Advanced Authentication megoldásával, amelynek segítségével egyetlen keretrendszerben felügyelhető minden hitelesítési és azonosítási eszköz, beleértve az egyszer használatos jelszavakat, az intelligens kártyákat, a tokennel, pendrive-val vagy mobiltelefonnal történő hitelesítést és a biometrikus azonosítókat, többek között az ujjlenyomat-leolvasót. A két szoftver együttes használatával minden körülmények között egyszerűen és hatékonyan ellenőrizhetők a hozzáférések.

Kapcsolódó cikkek

- A Big Data elemzések a szokásainkat vizsgálják, nem a személyes adatainkat gyűjtik

- A Kaspersky Lab frissítette a vállalati tárolási programcsomagját a Dell legújabb EMC tárolási rendszeréhez

- A Kaspersky Lab legújabb jelentése rávilágít a digitális káosz következményeire

- Értékes adataink a digitális káoszban

- Mindenki a saját portáján: átfogó személyazonosságkezeléssel a belső károkozókkal szemben

- Nyomtatási biztonság: veszélyben van a hálózata?

- A lázadó robotok és a „Személyazonosságok Internete”

- Óvatosan a Valentin-napi erotikus ajándékokkal

- A Kaspersky Lab és a NetApp közösen dolgozik az ONTAP 9 nevű adatkezelő szoftver védelmén

- Villámgyors adatelemzéssel az erősödő kiberfenyegetés ellen

Biztonság ROVAT TOVÁBBI HÍREI

A Rakuten Viber elnyerte a SOC 2 Type 2 tanúsítványt

A Rakuten Viber, a világ egyik vezető kommunikációs platformja, amely nagy hangsúlyt fektet a biztonságos és privát kommunikációra, sikeresen teljesítette a Service Organization Control (SOC) 2 Type II tanúsítványt. A SOC 2 az American Institute of Certified Public Accounts (AICPA) által kidolgozott ellenőrzési szabvány. Szigorú keretrendszerét úgy alakították ki, hogy biztosítsa az ügyféladatok biztonságát, rendelkezésre állását, bizalmas jellegét és védelmét.