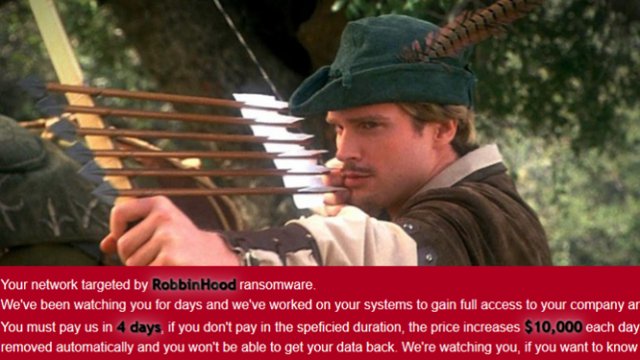

Új zsarolóvírust fedezett fel a Sophos: RobinHood

A Sophos, kiberbiztonsági vállalat legújabb elemzése arra mutat rá, hogy a digitális bűnözők hogyan használtak fel egy legitim harmadik féltől származó sebezhetőséget a biztonsági szoftverek törléséhez, mielőtt a RobbinHood zsarolóvírussal támadásba lendültek volna.

A RobbinHood zsarolóvírus tartalmaz egy sebezhető, valamint egy ártó célú drivert, az előbbit érvényes digitális aláírása miatt az operációs rendszer gond nélkül betölti, ezután a biztonsági hibát kihasználva már az utóbbi is betölthető. Az ártalmas driver kódjának célja a megsemmisítés, a gépen található védelmek felszámolása. Tehát még ha a Windows rendszere teljes mértékben frissítve is van és nincsenek ismert sebezhetőségei, a RobbinHood biztosít egy kiskaput a támadók számára, amelyen keresztül megszüntethetik a védelmi intézkedéseket a zsarolóvírus támadás megelőzően.

“A két zsarolóvírus támadásról készült elemzésünk megmutatja, hogy mennyire gyorsan és veszélyesen fejlődik a fenyegetés. Első alkalommal láttuk azt, hogy egy zsarolóvírus saját maga biztosít legitim módon hitelesített, ám sebezhető harmadik féltől származó drivert egy eszköz irányításának átvételéhez, illetve a telepített biztonsági szoftver deaktiválásához. Így kikerülik azokat a funkciókat, melyeket arra terveztek, hogy az ilyen jellegű beavatkozásokat megakadályozzák. A védelem felszámolása miatt a vírus szabadon telepíthető, a zsarolóvírus pedig akadály nélkül futtatható lesz.” – tette hozzá Szappanos Gábor, a Sophos kiberbiztonsági szakértője.

Mit tehetünk, hogy elkerüljünk egy ilyen támadást? A Sophos egy háromágú megközelítést javasol.

Először: mivel napjaink zsarolóvírus támadásai során több technikát és taktikát is használnak, a védekezőknek számos különböző technológiát kell felvonultatnia ahhoz, hogy a támadás minél több szakaszát megzavarják, a publikus felhőt a biztonsági stratégiájukba kell integrálniuk és olyan fontos funkciókat kell aktiválniuk az endpoint biztonsági szoftverükben, mint amilyen az engedély nélküli változtatások elleni védelem is. Ha lehetséges, ezt egészítsék ki threat intelligence megoldásokkal és a fenyegetések professzionális jellegű keresésével.

Másodszor: alkalmazzunk olyan erős biztonsági intézkedéseket, mint például a többlépcsős hitelesítés, összetett jelszavak, korlátozott hozzáférési jogosultság, rendszeres frissítés és biztonsági másolatok készítése az adatokról, illetve a sebezhető távoli hozzáféréses szolgáltatások lezárása.

Végül, de nem utolsó sorban, kezelje folyamatos befektetésként a dolgozók biztonsági képzését!

Kapcsolódó cikkek

- Mit tehetünk a zsarolók ellen?

- A Mozilla Firefox kiegészítőket tiltott le

- Ezek a jelenleg legaktívabb számítógépes kártevők

- Hogyan kerüljük el az adathalász támadásokat?

- Az ESET mérnökeinek üzentek a hírhedt Emotet trójai program készítői

- A Sophos védelmet nyújt a fleeceware applikációkkal szemben

- A kkv-ken keresztül támadják a nagyvállalatokat a kiberbűnözők

- Digitális biztonsági trendek 2020-ban a Sophos szerint

- Új Snatch zsarolóvírus terjed

- 5 fontos tanács a zsarolóvírusokkal szemben