A WannaCry zsarolóvírus gyenge pontjai

Hogyan tudom visszaállítani az adataimat egy zsarolóvírusos támadás után?

Néha a zsarolóvírus fejlesztők is hibákat vétenek a munkájukban, mint mindenki más. Ezek a hibák a megírt kódban most segíthetnek abban, hogy az áldozatok visszakapják az eredeti fájljaikat a zsarolóvírus fertőzése után. A Kaspersky Lab szakemberei ismertetik a WannaCry zsarolóvírus fejlesztői által készített kódban található számos hibát azért, hogy segítsenek az áldozatoknak feloldani titkosított fájljaikat.

Hibák a fájl-eltávolításban

Amikor a Wannacry titkosítja az áldozatok fájljait, akkor az eredeti fájlból olvas, majd titkosítja az adott tartalmat, és egy ".WNCRYT" kiterjesztésű fájlba menti. A titkosítás után a ".WNCRYT" átkerül a ".WNCRY" fájlba majd törli az eredeti fájlt. Ez a törlési elv az áldozat fájljainak helyétől és tulajdonságaitól függően változhat.

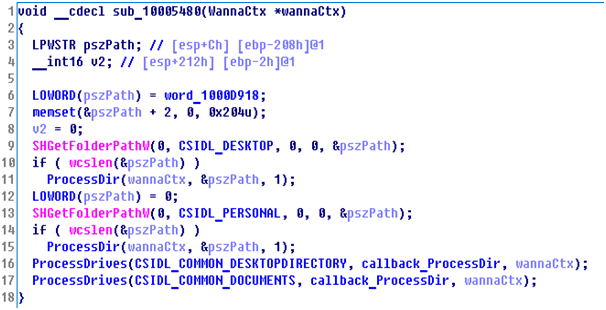

Ha a fájlok a rendszermeghajtón találhatóak

Ha a fájl egy "fontos" mappában található (a kártékony programok fejlesztőinek szempontjából pl. az „Asztal” és/vagy „Dokumentumok” mappában), akkor az eltávolítás előtt az eredeti fájlt felülírják véletlenszerű adatokkal. Ilyen esetekben sajnos nem lehet visszaállítani az eredeti fájl tartalmát.

Ha a fájlt a "fontos" mappákon kívül tárolják, akkor az eredeti fájlt áthelyezik: %TEMP%%d.WNCRYT (ahol a % számértéket jelöl). Ezek a fájlok tartalmazzák az eredeti adatokat, amik nincsenek felülírva és egyszerűen törlik a meghajtóról. Ez azt jelenti, hogy nagy valószínűséggel visszaállíthatóak az eredeti fájlok egy adat-visszaállító szoftver segítségével.

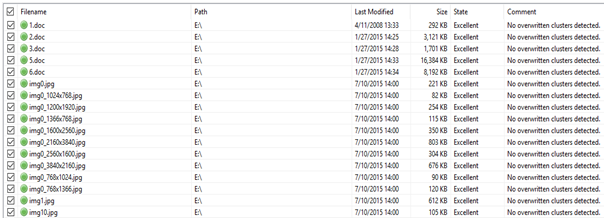

Olyan átnevezett eredeti fájlok, amelyek visszaállíthatóak a % TEMP% mappából

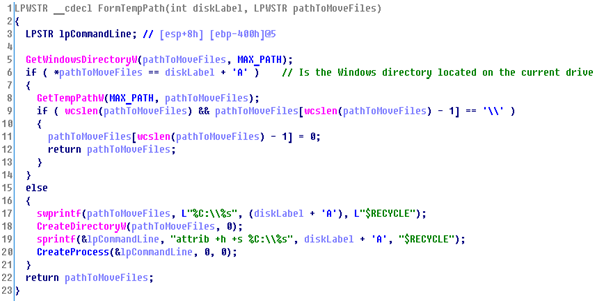

Ha a fájlok más meghajtókon találhatóak

A zsarolóvírus létrehozza a "$RECYCLE" mappát, és rejtett rendszer tulajdonságokat állít be ehhez a mappához. Ez a művelet a mappát láthatatlanná teheti a Windows File Explorerben, ha az alapértelmezett konfigurációval rendelkezik. A kártevő szoftverek az eredeti fájlokat a titkosítás után áthelyezik ebbe a könyvtárba.

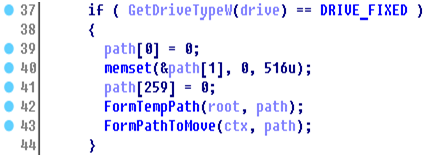

A módszer, amely létrehozza az ideiglenes könyvtárat, amelyben az eltávolítás előtt tárolja az eredeti fájlokat

Ugyanakkor a zsarolóvírus-kód szinkronizálási hibái miatt sokszor az eredeti fájlok ugyanabban a könyvtárban maradnak, és nem kerülnek át $RECYCLE mappába. Az eredeti fájlokat nem törli biztonságosan és ez lehetővé teszi a törölt fájlok visszaállítását egy adat-visszaállító szoftver segítségével.

Olyan eredeti fájlok, amelyek visszaállíthatóak egy kiterjesztett partícióról

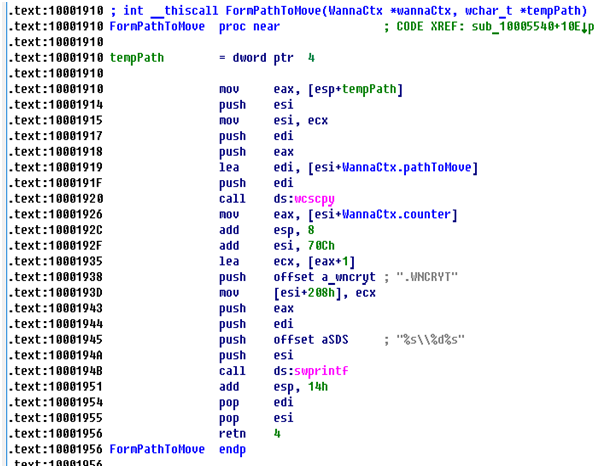

A módszer, amely az eredeti fájl ideiglenes elérési útját alkotja

A fenti eljárásokra felszólító kód részlete

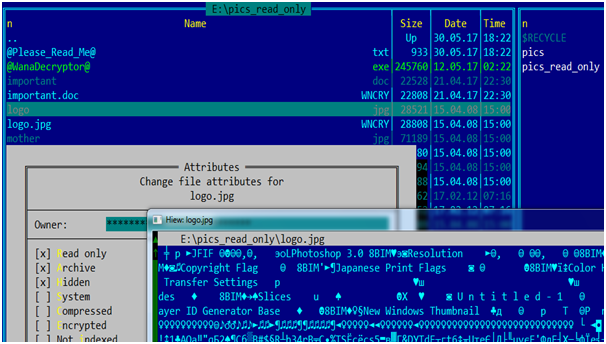

Csak olvasható (read-only) fájlok feldolgozási hibái

A WannaCry elemzése során a Kaspersky Lab kutatói észlelték, hogy a zsarolóvírus kódja egy számítógépes programhibával (bug) rendelkezik a csak olvasható fájlok feldolgozásában. Ha vannak ilyen fájlok egy fertőzött gépen, akkor a zsarolóvírus szoftver egyáltalán nem titkosítja azokat. Csupán arra képes, hogy az eredeti fájlok titkosított példányát létrehozza, míg az eredeti fájlok csak "rejtett" attribútumot kapnak. Ha ez történik, akkor egyszerű megtalálni a fájlokat, és visszaállítani a tulajdonságaikat.

Az eredeti, csak olvasható (read-only) fájlokat nem titkosítják, ezért elérési helyük változatlan

Következtetések

A zsarolóvírusról szóló mélyreható kutatásokból nyilvánvaló, hogy a fejlesztők sok hibát követtek el, és miként a fenti leírásban részleteztük, a kód minősége nagyon gyenge.

Ha a készülékét vagy a számítógépét megfertőzték a WannaCry vírussal, akkor úgy tűnik, van lehetőség arra, hogy az eredeti fájlokat visszakapjuk a fertőzött számítógépen. A fájlok visszaállításához használhat ingyenes adat-visszaállító segédprogramokat. Javasoljuk a szervezeteknek, hogy juttassák el ezeket az információkat a WannaCry zsarolóvírusról az IT részlegek felé, hogy mielőbb lehetőségük legyen visszaállítani az értékes adatokat.

Kapcsolódó cikkek

- Újabb kibertámadás várható!

- A Kaspersky Lab közleménye a WannaCry zsarolóvírus támadásról

- A Kaspersky Lab közleménye az izraeli kormányzati kibertámadás kapcsán

- Egy célzott 20 éves kibertámadás utóélete: működnek az ősi kódok a modern rendszerek ellen

- Az ipari számítógépek 40%-át érte támadás tavaly a második félévben

- Energetikai nagyvállalatok ipari infrastruktúrájára fejlesztett ki kibervédelmet a Kaspersky Lab

- 319.000 felhasználót ért pénzügyi támadás a karácsonyi időszakban

- A pénzügyi szervezetek 38%-a nem képes megkülönböztetni egy kibertámadást egy hétköznapi ügyfél aktivitástól

- A feketepiacon akár egy EU tagállam kormányzati szerverét is megvásárolhatjuk kb. 2000 forintért

- Egyre kifinomultak a DDoS támadások a Kaspersky Lab jelentése szerint