Az év vége is a trójai programokról szólt

A decemberi ESET víruslista első felében nem történt nagy horderejű változás. A mezőnyt továbbra is a Win32/Bundpil féreg vezeti, amelyik külső adathordozókon terjedve valódi károkozásra is képes, a meghajtóinkról a futtatható és a mentési Backup állományainkat törölheti. Hatodik helyre küzdötte fel magát a Conficker féreg, és két hónap szünet után újra az első tízben találjuk a Win32/virut férget. Új résztvevő a kilencedik pozícióban szereplő Win32/TrojanDownloader.Wauchos.

A Win32/TrojanDownloader.Wauchos egy olyan trójai program, amelynek fő célja további kártékony kódokat letölteni az internetről a fertőzött számítógépre. Hátsó ajtót nyit a megtámadott rendszeren, amelyen keresztül parancsokat fogad, így a támadóknak távolról tetszőleges kód futtatására nyílik lehetősége.

Az ESET Threat Radar Report december havi kiadásában az ilyenkor szokásos év végi összefoglaló mellett szó esett egy olyan átverésről is, amelynél cégek olyan spameket kapnak, miszerint egy állítólagos kínai domain regisztrátor a vállalatuk nevét tartalmazó .asia alatti bejegyzési kérelmet kap. A levél írója jóváhagyást kér tőlünk, ehhez pedig a mellékelt kártékony linkre kellene kattintani, vagy a csatolt mellékletet kellene lefuttatni. Érdemes tisztában lenni a módszerrel, és óvatosnak lenni. Az ismeretlen feladóktól érkező kéretlen levelek linkjeire, mellékleteire pedig sosem szabad kattintani.

A fenti átverésen kívül számtalan csalás, adathalászati kísérlet is említésre kerül, ám a legnagyobb hangsúlyt ezúttal a pénzek tisztára mosásával kapcsolatos úgynevezett öszvér (mule) átverés kapta. A bűnözők - akik megvásárolják, vagy csak bérlik a botneteket - a lopott banki adatok segítségével úgy szerzik meg a számlákról a pénzt, hogy hamis álláshirdetésekben balekokat toboroznak. Általában jól fizető könnyű otthoni munkavégzést ígérnek, és az áldozatok látszólag "pénzügyi asszisztens" vagy "pénzügyi igazgató" álláslehetőségekre jelentkeznek, ám valódi feladatuk a saját bankszámlájukra érkező összegek továbbutalása, aminek fejében egy csekély százalékot megtarthatnak. Nem árt azonban tisztában lenni azzal, hogy a tudtukon kívül csalinak használt "munkavállalók" akár tíz évet is kaphatnak pénzmosásban való részvétel miatt.

Decemberi fontosabb blogposztjok között többek közt beszámoltak arról, hogy nem kell ahhoz James Bondnak lenni, hogy olyan titkaink legyenek, amiket nem akarunk mindenkivel megosztani. Egy pár érdekes dologról írtak a titkosítással kapcsolatban, mindezt néhány praktikus jó tanáccsal is kiegészítve.

Az ünnepek előtt ismét egybegyűjtötték a biztonságos internetes vásárlással kapcsolatos aktuális tudnivalókat. A mellékelt 12 pontban minden olyan lényeges dolog szerepel, amire érdemes figyelni, vigyázni a karácsonyi ajándékok beszerzésénél, illetve mindenfajta internetes vásárláskor.

A botnetek is nagy erővel terjesztik azt a Bitlocker nevezetű zsaroló programot, amely a merevlemezünk, illetve adataink - ezúttal már 2048 bites RSA kulccsal történő - elkódolásával fenyeget bennünket. Összefoglalásképpen, csokorba gyűjtötték a védekezéshez szükséges legfontosabb tudnivalókat.

Az ESET idén is összeállította a káros fenyegetésekkel foglalkozó éves előrejelzését, ebből pedig az derül ki, hogy 2014-ben a szokásos fenyegetések mellett - Edward Snowden nyomán - a felhasználók online adatvédelme lesz az egyik elsődleges fókusztéma.

Akit pedig az is érdekel, hogy mit jósoltunk még 2013. elején arról, hogy milyen vírusok várhatók majd az idén, annak érdemes lehet elolvasni az erről szóló értékelésüket. Ebből kiderül, vajon mennyiben váltak be ezek, illetve megtudhatjuk azt is, hogy összességében milyen évet zártunk a kártevők, átverések, támadások szempontjából.

Vírustoplista

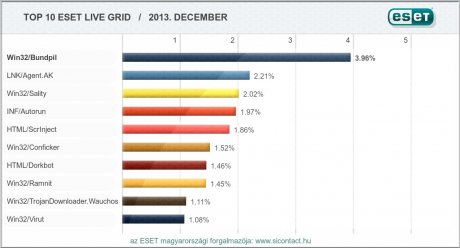

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2013. decemberében a következő 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelős az összes fertőzés 18.64%-áért. Aki pedig folyamatosan és első kézből szeretne értesülni a legújabb Facebook-os kártevőkről, a közösségi oldalt érintő mindenfajta megtévesztésről, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag, illetve az antivirusblog.hu oldalán.

1. Win32/Bundpil féreg

Elterjedtsége a decemberi fertőzések között: 3.96%

Működés: A Win32/Bundpil féreg hordozható külső adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertőzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésű és a Backup állományokat törölheti. Ezenkívül egy külső URL címről megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

Bővebb információ: http://www.virusradar.com/en/Win32_Bundpil.A/description

2. LNK/Agent trójai

Elterjedtsége a decemberi fertőzések között: 2.21%

Működés: A LNK/Agent trójai fő feladata, hogy a háttérben különféle létező és legitim - alaphelyzetben egyébként ártalmatlan - Windows parancsokból kártékony célú utasítássorozatokat fűzzön össze, majd futtassa is le azokat. Ez a technika legelőször a Stuxnet elemzésénél tűnt fel a szakembereknek, a sebezhetőség lefuttatásának négy lehetséges módja közül ez volt ugyanis az egyik. Víruselemzők véleménye szerint ez a módszer lehet a jövő Autorun.inf szerű kártevője, ami valószínűleg szintén széles körben és hosszú ideig lehet képes terjedni.

Bővebb információ: http://www.virusradar.com/en/LNK_Agent.AK/description

3. Win32/Sality vírus

Elterjedtsége a decemberi fertőzések között: 2.02%

Működés: A Win32/Sality egy polimorfikus fájlfertőző vírus. Futtatása során elindít egy szerviz folyamatot, illetve registry bejegyzéseket készít, hogy ezzel gondoskodjon arról, hogy a vírus minden rendszerindítás alkalmával elinduljon. A fertőzése során EXE illetve SCR kiterjesztésű fájlokat módosít, és megkísérli lekapcsolni a védelmi programokhoz tartozó szerviz folyamatokat.

Bővebb információ: http://www.virusradar.com/Win32_Sality.NAR/description

4. INF/Autorun vírus

Elterjedtsége a decemberi fertőzések között: 1.97%

Működés: Az INF/Autorun gyűjtőneve az autorun.inf automatikus programfuttató fájlt használó károkozóknak. A kártevő fertőzésének egyik jele, hogy a számítógép működése drasztikusan lelassul, és fertőzött adathordozókon (akár MP3-lejátszókon is) terjed.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/%21autorun

5. HTML/ScrInject trójai

Elterjedtsége a decemberi fertőzések között: 1.86%

Működés: A HTML/ScrInject trójai egy RAR segédprogrammal tömörített állomány, amely telepítése során egy üres (c:windowsblank.html) állományt jelenít meg a fertőzött gép böngészőjében. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül a háttérben további kártékony JavaScript állományokat kísérel meg letölteni.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/scrinject-b-gen

6. Win32/Conficker féreg

Elterjedtsége a decemberi fertőzések között: 1.52%

Működés: A Win32/Conficker egy olyan hálózati féreg, amely a Microsoft Windows MS08-067 biztonsági bulletinben tárgyalt hibát kihasználó exploit kóddal terjed. Az RPC (Remote Procedure Call), vagyis a távoli eljáráshívással kapcsolatos sebezhetőségre építve a távoli támadó megfelelő jogosultság nélkül hajthatja végre az akcióját. A Conficker először betölt egy DLL fájlt az SVCHost eljáráson keresztül, majd távoli szerverekkel lép kapcsolatba, hogy azokról további kártékony kódokat töltsön le. Emellett a féreg módosítja a host fájlt, ezáltal számos antivírus cég honlapja elérhetetlenné válik a megfertőzött számítógépen. Változattól függően a felhasználó maga telepíti, vagy egy biztonsági résen keresztül felhasználói beavatkozás nélkül magától települ fel, illetve automatikusan is elindulhat egy külső meghajtó fertőzött Autorun állománya miatt.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/%21conficker

7. Win32/Dorkbot féreg

Elterjedtsége a decemberi fertőzések között: 1.46%

Működés: A Win32/Dorkbot féreg cserélhető adathordozók segítségével terjed. A féreg tartalmaz egy hátsóajtó komponenst is, melynek segítségével távolról átvehető az irányítás a fertőzött számítógép felett. Maga a futtatható állomány UPX segítségével tömörített EXE, futtatása során pedig összegyűjti az adott gépről a weboldalakhoz tartozó felhasználói neveket és jelszavakat, majd ezeket megkísérli egy távoli gépre elküldeni.

Bővebb információ: http://www.virusradar.com/en/Win32_Dorkbot.B/description

8. Win32/Ramnit vírus

Elterjedtsége a decemberi fertőzések között: 1.45%

Működés: A Win32/Ramnit egy fájlfertőző vírus, amelynek kódja minden rendszerindításkor lefut. DLL és EXE formátumú állományokat képes megfertőzni, ám ezen kívül a HTM, illetve HTML fájlokba is illeszt kártékony utasításokat. Végrehajtásakor sebezhetőséget keres a rendszerben (CVE-2010-2568), és ha még nincs befoltozva a biztonsági rés, úgy távolról tetszőleges kód futtatására nyílik lehetőség. A támadók a távoli irányítási lehetőséggel képernyőképek készítését, jelszavak és egyéb bizalmas adatok kifürkészését, továbbítását is el tudják végezni.

Bővebb információ: http://www.virusradar.com/Win32_Ramnit.A/description?lng=en

9. Win32/TrojanDownloader.Wauchos trójai

Elterjedtsége a decemberi fertőzések között: 1.11%

Működés: A Win32/TrojanDownloader.Wauchos egy olyan trójai, amelynek fő célja további kártékony kódokat letölteni az internetről a fertőzött számítógépre. Különféle registry kulcsok létrehozásával gondoskodik arról, hogy minden rendszerindításkor lefusson a kódja. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül próbál meg adatokat továbbítani a gép operációs rendszeréről, beállításairól, IP címéről, illetve ezen keresztül parancsokat fogad, így a támadóknak távolról tetszőleges kód futtatására nyílik lehetőség.

Bővebb információ: http://www.virusradar.com/Win32_TrojanDownloader.Wauchos.A/description

10. Win32/Virut féreg

Elterjedtsége a decemberi fertőzések között: 1.08%

Működés: A Win32/Virut egy olyan féreg, mely rejtett hátsó ajtót nyit a gépen, kiszolgáltatja annak adatait a bűnözőknek. Futása során először bemásolja magát a Windows %system32% alkönyvtárába iexplore.exe néven, majd különféle registry kulcsok létrehozásával gondoskodik arról, hogy minden rendszerindításkor aktív lehessen. A fertőzés után kapcsolatba lép távoli vezérlő szerverekkel, ezzel a támadók teljes mértékben átvehetik a számítógép felügyeletét, azt csinálhatnak a számítógépen, amit csak akarnak: alkalmazásokat futtathatnak, állíthatnak le, állományokat tölthetnek le/fel, jelszavakat, hozzáférési kódokat tulajdoníthatnak el.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/virut-ba

Kapcsolódó cikkek

- Veszélyben a mobiltárcánk, figyeljünk a Bitcoinjainkra

- Súlyos biztonsági rés a RealPlayerben

- 5 tipp a biztonságos Android rendszerhez

- Biztonságtechnikai előrejelzések a Trend Micrótól

- Veszélyes trójai lehet a jövő Autorunja

- ESET tippek a biztonságos online karácsonyi vásárláshoz

- G Data: itt a fertőző weboldalak toplistája

- Védett hálózatok az iskolákban

- Az első féreg 25 éve bénította meg a világhálót

- Már közösségi csatornáinkat is védik az ESET legújabb otthoni verziói

Biztonságtechnika ROVAT TOVÁBBI HÍREI

Az ESET Magyarországon is elérhetővé tette az ESET Servicest, amely többek között biztosítja a gyors, felügyelt EDR (XDR) szolgáltatást is

A különböző méretű vállalkozásoknak egyre nehezebb lépést tartani, védekezni a gyorsan változó, nagy számú kibertámadással szemben. A szakképzett emberi erőforráshiány miatt sokan nehezen tudják egyedül, házon belül kezelni online biztonságukat. A nem megfelelő biztonsági intézkedések, vagy ezek teljes hiánya gyakran megakasztja, vagy akár le is állíthatja az üzletmenetet, illetve a kritikus informatikai erőforrásokhoz és adatokhoz való hozzáférést. Az ESET szakértői most ezekre a kihívásokra kínálnak megoldást, lehetővé téve a vállalatok számára, hogy erőforrásaikat fő üzleti tevékenységeikre összpontosítsák. Az ESET a kiberbiztonság egyik legfontosabb szereplőjeként elindította az év 365 napján, a nap 24 órájában angol nyelven elérhető ESET Servicest.

NFC adatokat továbbító Androidos kártevőt fedezett fel az ESET kutatócsoportja

Az ESET kutatói felfedtek egy vadonatúj számítógépes kártevő programmal végrehajtott, úgynevezett crimeware kampányt, amely három cseh bank ügyfeleit vette célba. Az ESET által NGate-nek elnevezett Android alapú kártékony szoftver újszerű módon képes az áldozatok bankkártyáinak adatait a támadók telefonjára továbbítani. A támadók elsődleges célja az volt, hogy ATM-eken keresztül készpénzt vegyenek fel az áldozatok bankszámláiról. Ezt úgy érték el, hogy a fizikai bankkártyák NFC-adatait a támadó készülékére továbbították az NGate malware segítségével. Amennyiben ez a módszer sikertelen volt, a tettesnek még arra is volt egy tartalék terve, hogy az áldozatok számláiról más bankszámlákra utaljon át pénzösszegeket.

Hogyan védhetjük ki a gyakori Booking.com átveréseket?

A Booking.com a szálláshelyeket kereső utazók egyik legfontosabb platformja, de mára olyan szolgáltatások, mint az autóbérlés és a repülőjegy vásárlás is elérhetővé váltak az oldalon keresztül. Ez a világ leglátogatottabb utazási és turisztikai honlapja, amely 2023-ban több mint egymilliárd foglalást bonyolított le, ami kétszerese a 2016-ban regisztrált számnak. Az ESET kiberbiztonsági szakértői most megmutatják, hogyan vadásznak ránk a csalók az adathalász e-mailek küldésétől a hamis hirdetések közzétételéig, miközben a megérdemelt nyaralásunkat tervezzük – és ahhoz is tanácsokat kapunk, miként lehet védekezni ez ellen a csalásforma ellen.

A kék halál képernyőn túl: miért ne hagyjuk figyelmen kívül a szoftverfrissítéseket?

A hibás CrowdStrike-frissítés okozta széleskörű informatikai leállások előtérbe helyezték a szoftverfrissítések kérdését. Frissítsünk vagy inkább ne? Az ESET kiberbiztonsági szakértői most elmondják, miért fontosak a hibajavítások, és miért nem jó megoldás, ha ezeket elmulasztjuk.

ESET kiberfenyegetettségi jelentés: egyre gyakoribb a mesterséges intelligencia és a deepfake a támadásokban

Az ESET legújabb Threat Report jelentése átfogó képet ad az ESET szakértői csapata által 2023 decemberétől 2024 májusáig megfigyelt fenyegetettségi trendekről.