A Kaspersky Lab kiadta a Polyglot zsarolóvírus dekódoló kulcsát

A Polyglot zsarolóvírus áldozatai már visszaszerezhetik file-jaikat a Kaspersky Lab szakértői által fejlesztett dekódoló kulcsnak köszönhetően.

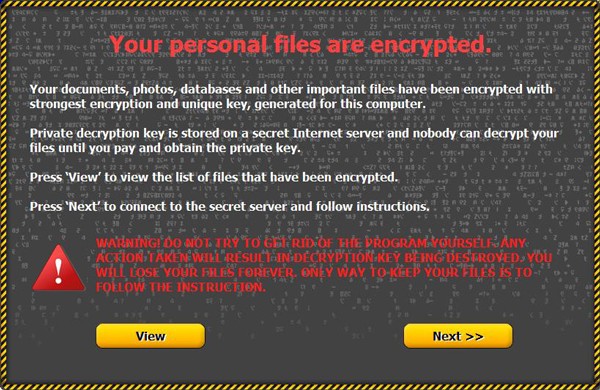

A Polyglot trójai zsarolóvírus spam emailek útján terjed, melyek egy RAR archívumba csomagolt rosszindulatú csatolmányt tartalmaznak. A titkosítási folyamat alatt a trójai nem változtatja meg a file-ok neveit a fertőzött gépen, csak megakadályozza a hozzájuk való hozzáférést. A titkosítás után az áldozat képernyőjén a háttérkép helyett egy váltságdíjat követelő üzenet jelenik meg. A csalók bitcoinban kérik a váltságdíjat, és amennyiben nem fizetik ki időben, a trójai törli magát a fertőzött gépről és titkosítva hagyja az összes file-t.

A Polyglot látszólag megtévesztésig hasonlít a hírhedt CTB-Locker zsarolóvírusra, habár kellő elemzés után a Kaspersky Lab szakértői semmilyen hasonlóságot nem találtak a vírusok kódjai között. A Polyglot zsarolóvírus szinte minden értelemben utánozza a CTB-Lockert: majdnem azonos grafika, hasonló lépések szükségesek a dekódoló kulcs megszerzéséhez, a fizetési felület, a háttérkép mind ugyanúgy néznek ki. A Polyglot fejlesztői nyílván azt gondolták, hogy a CTB-Locker leutánzásával könnyebben becsaphatják a felhasználókat, elhitethetik velük azt, hogy komoly vírus áldozatai lettek, és hogy nincs más választásuk, mint hogy fizessenek a bűnözőknek.

A Kaspersky Lab szakértői figyelmesen megvizsgálták a Polyglot titkosítási mechanizmusát és azt találták, hogy ellentétben a CTB-Lockerrel a Polyglot gyenge titkosítási kulcs generátort használ. Egy brute force keresés kevesebb, mint egy percen belül átnézi az összes lehetséges Polyglot dekódoló kulcs variánst egy átlagos PC-n. Miután felfedezték ezt a gyenge pontot, a Kaspersky Lab szakértői egy új eszközt fejlesztettek ki, amivel visszaszerezhetőek a felhasználó adatai.

"Ez az eset arra tanít bennünket, hogy sose adjuk fel: a zsarolóvírusok komoly problémát jelentenek az összes felhasználó számára, de néha van megoldás. Ebben az esetben a vírusfejlesztők egy kivitelezési hibát ejtettek, ami lehetővé tette a titkosítás feltörését. Habár a felhasználók nem bízhatnak mindent a szerencsére. Ez az eset kivételesnek számít, ezért azt javasoljuk az összes felhasználónak, hogy előrelátóan védje meg készülékeit megbízható biztonsági megoldásokkal és bizonyosodjon meg róla, hogy az össze anti-titkosítási technológia be van kapcsolva az anti-vírusban" - mondja Anton Ivanov, a Kaspersky Lab senior víruselemzője.

A Kaspersky Lab termékei a következő nevek alapján azonosítják a zsarolóvírust: Trojan-Ransom.Win32.Polyglot és PDM:Trojan.Win32.Generic. Nézze meg a trójai részletes technikai leírását a Securelist blogon.

Még több dekódoló kulcsot találhat a No More Ransom oldalon. A No More Ransom projekt a Kaspersky Lab, a Holland Rendőrség, az Europol és az Intel Security közös kezdeményezése. A projekt fő célja segíteni a zsarolóvírusok áldozatainak visszaszerezni titkosított adataikat a váltságdíj kifizetése nélkül.

Kapcsolódó cikkek

- Egy DDoS támadás akár 430 millió forintba is kerülhet

- Trend Micro az ITBN-en: csodát ígérő megoldások helyett vissza az alapokhoz!

- A check point felmérése szerint a zsarolóprogramok elárasztják a vállalati rendszereket

- 500 000-en töltötték le a hamis Pokémon Go applikációt

- Száz százalékos védelem a zsaroló vírusok ellen az új Trend Micro megoldásokkal

- Trójai uralom a vírusok toplistáján

- Az RAA zsarolóvírus új verziója vállalatok megtámadására született

- Egy zsaroló vírus támadás akár 27 millió forintba kerülhet a kis és közép vállalatoknak

- Gugi, a trójai bankvírus túljárt az új Android 6 operációs rendszer eszén

- Ransomware-as-a-Service: zsaroló vírus rendelésre