Egy célzott 20 éves kibertámadás utóélete: működnek az ősi kódok a modern rendszerek ellen

A Moonlight Maze nevű kiberkémkedő támadás sorozat felforgatta a ’90-es években az Egyesült Államokat, most újra támadásba lendültek

A Kaspersky Lab és a Kings College London kutatói miközben a Moonlight Maze nevű támadás – amely többek között érintette a NASA-t és a Pentagont – és a modern kibercsapdák közötti összefüggéseket vizsgálták, olyan mintákat és eseménynaplókat találtak, amelyek valószínűleg az ősi APT-hez, fejlett, célzott támadásokhoz köthetők.

Úgy tűnik, hogy egy 1998-as támadás során használt kiskapu, amelyet az áldozatok adatainak kicsempészésére használtak, összeköthető a 2011-ben és talán az idei Turla által is használt kiskapuval. Ha bizonyítható a kapcsolat a Turla és a Moonlight Maze között, akkor az Equation Group hackercsoporttal együtt az egyik legrégebbi kibercsapdává válhat, hiszen az Equation C&C szerverei 1996-ban indultak.

A friss jelentések a Moonlight Maze-ről azt mutatják, hogy már 1996-tól kezdődően észleltek biztonsági réseket az amerikai katonai- és kormányzati, az egyetemek, a kutatóintézetek, valamint a Department of Energy (DoE) rendszereiben. 1998-ban az FBI és a Department of Defense (DoD) elindította a vizsgálatot, amely 1999-ben kapott publicitást, de sok bizonyítékot titkosítottak, így a Moonlight Maze-t és annak részleteit mindeddig óriási homály és mítosz övezi.

Az elmúlt évek során a korábbi nyomozók gyanítják, hogy a Moonlight Maze fejlődött Turla-vá, egy 2007 óta aktív orosz nyelvű kibercsapdává, amelynek ismert nevei a Snake, az Uroburos, a Venomous Bear, és a Krypton.

A „Szekrény-minták”

Thomas Rid tavaly – a londoni Kings College-tól, miközben kutatásokat végzett a Rise of the Machines című könyvéhez – találkozott egy olyan egykori rendszergazdával, akinek szerverét feltörték a Moonlight Maze támadó proxy szerverei. Ezt a szervert („HRTest”) használták volna az Egyesült Államok elleni támadások indítására. A mára visszavonult informatikai szakember megtartotta az eredeti szervert valamint másolatokat és minden adatot a támadásokról és nagyvonalúan a Kings College és a Kaspersky Lab rendelkezésére bocsátotta további elemzések céljából.

A Kaspersky Lab kutatói, Juan Andres Guerrero-Saade és Costin Raiu közösen Thomas Rid és Danny Moore szakemberekkel a Kings College-tól kilenc hónapon keresztül részletesen elemezték ezeket a mintákat. Rekonstruálták a támadók műveleteit, a támadás során használt eszközöket és technikákat, és ezzel párhuzamosan vizsgálták a Turla-t, hogy bizonyítani tudják a kapcsolódást.

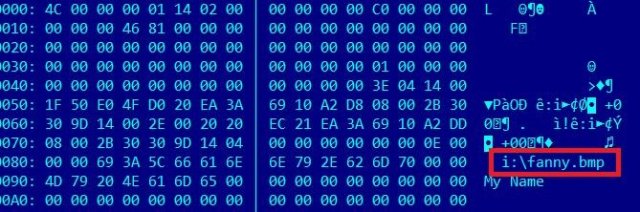

A Moonlight Maze egy nyílt forráskódú Unix-alapú támadás célzottan Solaris-rendszerek ellen. A vizsgálat eredményei azt mutatják, hogy egy LOKI2 programon (1996-ban megjelent program, amely lehetővé tette a felhasználók számára az adatok kicsomagolását rejtett csatornákon keresztül) alapuló backdoor-t használt. Ez sarkallta a kutatókat arra, hogy összevessék a Turla által használt néhány ritka Linux-mintákkal, amelyeket 2014-ben detektált a Kaspersky Lab. Ezeknek a mintáknak a gyűjtőneve Penquin Turla és szintén LOKI2 programon alapulnak, továbbá, mindegyik használt kódot 1999-2004 között hozták létre.

Figyelemre méltó, hogy ezt a kódot még mindig használják támadások folyamán. 2011-ben észlelték az azonosságot, amikor a svájci RUAG cég elleni támadás során olyan kártékony programot használtak, amely a Turla-családhoz tartozik. Idén márciusban a Kaspersky Lab kutatói egy új mintát felfedeztek fel a Penquin Turla backdoor-jában egy németországi rendszerben. Lehetséges, hogy a Turla a régi kódot használja az olyan kiemelt biztonsággal rendelkező rendszerek ellen, amelyeket nehezebb feltörni, mivel több alapértelmezett Windows eszközkészletet használnak.

„A ’90-es évek végén senki sem látta előre egy szervezett kiberkémkedő kampány hatását és következményeit. Meg kell értenünk, hogy miért képesek a támadók sikeresen használni ősi kódokat modern rendszerek ellen. A Moonlight Maze-minták elemzése nemcsak izgalmas régészeti tanulmány, hanem egy lecke is, amely emlékeztet, hogy megfelelő forrásokkal a kiberbűnözők nyomon követhetőek, és rajtunk múlik, hogy megvédjük a rendszereinket.” - mondta Juan Andres Guerrero-Saade, a Kaspersky Lab „Global Research and Analysis” részleg senior biztonsági kutatója.

A most előkerült Moonlight Maze fájlok számos érdekes részletet mutatnak arról, hogyan végezték a támadásokat komplex proxy-hálózattal, valamint a támadók magas szintű szakmai tudását és eszközeit. Bővebb információt a támadás-sorozatról és egyéb technikai részleteket ezen a linken talál.

A Kaspersky Lab termékei eredményesen észlelték és blokkolták a Moonlight Maze és a Penquin Turla által használt rosszindulatú programokat.

Bővebb információ a legújabb kibercsapdákról a Kaspersky Lab APT Intelligence ügyfelei számára ezen a linken érhető el.

Kapcsolódó cikkek

- Valóra vált rémálom: a babák figyelnek téged

- A pénzügyi vállalkozások akár 300 milliós veszteséggel is szembesülhetnek egy kibertámadás során

- Az ipari számítógépek 40%-át érte támadás tavaly a második félévben

- A Kaspersky Lab frissítette a vállalati tárolási programcsomagját a Dell legújabb EMC tárolási rendszeréhez

- Energetikai nagyvállalatok ipari infrastruktúrájára fejlesztett ki kibervédelmet a Kaspersky Lab

- 319.000 felhasználót ért pénzügyi támadás a karácsonyi időszakban

- A pénzügyi szervezetek 38%-a nem képes megkülönböztetni egy kibertámadást egy hétköznapi ügyfél aktivitástól

- A feketepiacon akár egy EU tagállam kormányzati szerverét is megvásárolhatjuk kb. 2000 forintért

- Egyre kifinomultak a DDoS támadások a Kaspersky Lab jelentése szerint

- Kaspersky Lab bemutatja az Európában jelen lévő fő csapdákat a kiberbűnözésben