Újoncok és veteránok a szeptemberi vírusok toplistáján

Örömteli búcsú a Conficker féregtől

Az ESET víruslistáján 2014 szeptemberében az előző havihoz képest több változás történt. Az egyik legjelentősebb változást a Conficker féreg kiesése jelentette ebben a hónapban, aminek helyére természetesen érkeztek újoncok. Közülük egyből listavezetőként bukkant fel a HTML/Refresh kártevő, vagy a kilencedik helyen található Win32/Danger.DoubleExtension trójai.

A listavezető újonc HTML/Refresh egy olyan trójai család, amelyik észrevétlenül átirányítja a felhasználó böngészőjét különféle rosszindulatú webcímekre. A kártevő jellemzően a manipulált weboldalak HTML kódjába beágyazva található. Második helyre csúszott vissza ezúttal a mentéseket törlő Win32/Bundpil féreg, a másik újoncot pedig a kilencedik helyen találjuk. A Win32/Danger.DoubleExtension trójai összevont gyűjtőneve azoknak a kártevőknek, amelyek kettős vagy többes fájlkiterjesztéssel rendelkeznek, például "AnnaKournikova.jpg.vbs".

Jellemzően az első álcázó kiterjesztés valamilyen közismert dokumentum formátumé - például *.DOC, *.JPG, *.PDF - míg a tényleges fájlkiterjesztés pedig valamilyen futtatható - például EXE. Emiatt ha be van kapcsolva a Windows alatt az "Ismert fájltípusok elrejtése" opció (sajnos ez az alapértelmezett állás), akkor az óvatlan kattintással az áldozatok sajnos egyből le is futtatják az eredetileg képnek vagy más dokumentumnak gondolt kártevőt. A hatékony védekezéshez a naprakész vírusirtó mellett javasolt az "Ismert fájltípusok elrejtése" beállítási lehetőséget is kikapcsolni.

Bár a Conficker kiesett, egy másik "időutazó", a szintén jó régi Autorun vírus, amely cserélhető adathordozókon keresztül terjed, még mindig jelen van. Az első ilyen jellegű kártevő még 2007 júniusában bukkant fel. Naprakész vírusvédelemmel, illetve kikapcsolt Autorun funkciókkal már eddig is biztonságban lehettünk, később pedig szerencsére a Microsoft is letiltotta az automatikus indulási kényelmi lehetőséget egy 2011 februárjában megjelent biztonsági frissítésben. Remélhetőleg ez a nyolc éves kártevő is hamarosan lekerülhet a toplistáról, ebben a hónapban azonban egyelőre még őrzi a toplistás utolsó helyét.

Az ESET Radar Report e havi kiadásában ezúttal az úgynevezett support csalásokról esett szó, és nem is először, hiszen az ilyen típusú támadások sajnos már évek óta zajlanak világszerte. A módszer lényege, hogy elsősorban az angol nyelvterületen élő gyanútlan áldozat kap egy kéretlen e-mailt vagy telefonhívást, melyben nem létező technikai hibára figyelmeztetik - néha arcátlanul akár a Microsoft nevében jelentkeznek - majd borsos számlát nyújtanak be a "segítségért", illetve emellett kártékony kódokat, vagy távoli hozzáférést biztosító weboldalakra próbálják meg elirányítani a naiv felhasználókat. A védekezés itt természetesen az, hogy nem hisszük el az ilyen mondvacsinált hibajelzéseket, sosem adunk ki ismeretleneknek információkat, és semmiképpen nem kattintunk általuk javasolt ismeretlen linkekre.

Szeptemberi fontosabb blogposztjok között beszámoltunk arról, hogy a CryptoLocker és a CryptoWall zsaroló kártevők tavalyi megjelenésük óta ez idáig már több mint 1 millió dollár védelmi pénzt kasszíroztak be az áldozatoktól. Érdemes tehát a szívünkön viselni a külső adathordozóra és gyakran végzett rendszeres mentéseket, mert itt valóban a megelőzés a legfontosabb teendő.

Szóba került a LinkedIn biztonsága is, annak kapcsán, hogy a korábbi incidensek miatt most három új elemet is bevezettek a felhasználók nagyobb biztonsága érdekében. Megjelent a bejelentkezéssel kapcsolatos kontroll, ami mostantól könnyen ellenőrizhető, ha a settings beállítások közül a "click on See where you are logged in" menüpontra kattintunk. Emellett a jelszóváltoztatásról külön e-mailes emlékeztető értesítést lehet kérni, továbbá lehetőségünk lett a saját LinkedIn adataink mentésére is.

Az Apple iCloud incidens kapcsán eltűnődtünk, miért nem működött a brute force elleni védelem a Find My iPhone esetében is. A hírességek kiszivárgó meztelen fényképei miatt ugyan az Apple úgy nyilatkozott, nem felelősek a történtekért, utólag azonban végre bekapcsolták ezt. Emellett kétlépcsős azonosítást kaptak az iCloud backupok is, valamint e-mail értesítést is bevezettek, melyben a felhasználóknak azonnal jelzik, ha valaki megpróbálja megváltoztatni az Apple ID jelszavukat, vagy valaki vissza akarja állítani az iCloud adataikat.

Emellett készült egy olyan összefoglaló is, amelyben azokat a teendőket veszok sorba, hogy mit tehetünk, ha egy éppen feltört webáruház, vagy valamilyen szolgáltatás felhasználói voltunk, ahol a támadók megszerezték a rendszerből a személyes és pénzügyi adatokat.

Végül arról is posztoltak, hogy fény derült a széles körben előforduló ShellShock hibára, amely a Bash parancsnyelvvel kapcsolatos. Útmutatónkban részletesen leírjuk, hogy milyen teendőnk lehet, ha Windowsos, Mac-es vagy éppen Linuxos rendszert használunk. Összegyűjtöttük ezzel kapcsolatosan minden olyan konkrét információt, amelyek egy hétköznapi felhasználót érinthetnek, érdekelhetnek.

Vírustoplista

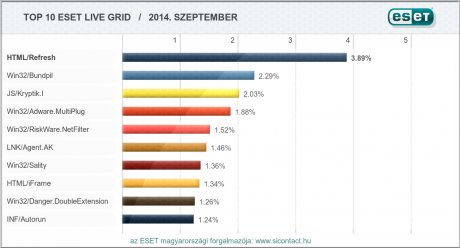

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2014 szeptemberében a következő 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelős az összes fertőzés 18.27%-áért. Aki pedig folyamatosan és első kézből szeretne értesülni a legújabb Facebookos kártevőkről, a közösségi oldalt érintő mindenfajta megtévesztésről, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag, illetve az antivirusblog.hu oldalán.

01. HTML/Refresh trójai

Elterjedtsége a szeptemberi fertőzések között: 3.89%

Működés: A HTML/Refresh egy olyan trójai család, amelyik észrevétlenül átirányítja a felhasználó böngészőjét különféle rosszindulatú web címekre. A kártevő jellemzően a manipulált weboldalak HTML kódjába beágyazva található.

Bővebb információ: http://www.virusradar.com/en/HTML_Refresh/detail

02. Win32/Bundpil féreg

Elterjedtsége a szeptemberi fertőzések között: 2.29%

Működés: A Win32/Bundpil féreg hordozható külső adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertőzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésű és a Backup állományokat törölheti. Ezen kívül egy külső URL címről megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

Bővebb információ: http://www.virusradar.com/en/Win32_Bundpil.A/description

03. JS/Kryptik trójai

Elterjedtsége a szeptemberi fertőzések között: 2.03%

Működés: A JS/Kryptik egy általános összesítő elnevezése azoknak a különféle kártékony és olvashatatlanná összezavart JavaScript kódoknak, amely a különféle HTML oldalakba rejtetten beágyazódva észrevétlenül sebezhetőségeket kihasználó kártékony weboldalakra irányítja át a felhasználó böngészőprogramját.

Bővebb információ: http://www.virusradar.com/en/JS_Kryptik/detail

04. Win32/Adware.MultiPlug adware

Elterjedtsége a szeptemberi fertőzések között: 1.88%

Működés: A Win32/Adware.MultiPlug egy olyan úgynevezett nemkívánatos alkalmazás (Potential Unwanted Program, PUP), amely a felhasználó rendszerébe bekerülve különféle felugró ablakokban kéretlen reklámokat jelenít meg az internetes böngészés közben.

Bővebb információ: http://www.virusradar.com/en/Win32_Adware.MultiPlug.H/description

05. Win32/RiskWare.NetFilter riskware

Elterjedtsége a szeptemberi fertőzések között: 1.52%

Működés: A Win32/RiskWare.NetFilter egy olyan alkalmazás, amely magában hordoz olyan rosszindulatú kódokat, amelyek segítségével megfertőzhetik a számítógépünket, illetve a kompromittált rendszert később távolról is irányíthatóvá teszik. A távoli támadás során tipikusan adatokat lopnak el így a megfertőzött gépről, illetve távoli utasítások segítségével további kártékony kódokat telepítenek fel rá.

Bővebb információ: http://www.virusradar.com/en/Win32_RiskWare.NetFilter.A/description

06. LNK/Agent trójai

Elterjedtsége a szeptemberi fertőzések között: 1.46%

Működés: A LNK/Agent trójai fő feladata, hogy a háttérben különféle létező és legitim - alaphelyzetben egyébként ártalmatlan - Windows parancsokból kártékony célú utasítássorozatokat fűzzön össze, majd futtassa is le azokat. Ez a technika legelőször a Stuxnet elemzésénél tűnt fel a szakembereknek, a sebezhetőség lefuttatásának négy lehetséges módja közül ez volt ugyanis az egyik. Víruselemzők véleménye szerint ez a módszer lehet a jövő Autorun.inf szerű kártevője, ami valószínűleg szintén széles körben és hosszú ideig lehet képes terjedni.

Bővebb információ: http://www.virusradar.com/en/LNK_Agent.AK/description

07. Win32/Sality vírus

Elterjedtsége a szeptemberi fertőzések között: 1.36%

Működés: A Win32/Sality egy polimorfikus fájlfertőző vírus. Futtatása során elindít egy szerviz folyamatot, illetve registry bejegyzéseket készít, hogy ezzel gondoskodjon arról, hogy a vírus minden rendszerindítás alkalmával elinduljon. A fertőzése során EXE illetve SCR kiterjesztésű fájlokat módosít, és megkísérli lekapcsolni a védelmi programokhoz tartozó szerviz folyamatokat.

Bővebb információ: http://www.virusradar.com/Win32_Sality.NAR/description

08. HTML/IFrame vírus

Elterjedtsége a szeptemberi fertőzések között: 1.34%

Működés: A HTML/Iframe egy gyűjtőneve az olyan vírusoknak, amelyek HTML weboldalak Iframe tagjeibe ágyazódva egy megadott kártékony URL helyre irányítja át a böngészőt a felhasználó tudta és engedélye nélkül. Fertőzött weboldalakon keresztül terjed.

Bővebb információ: http://www.virusradar.com/HTML_Iframe.B.Gen/description

09. Win32/Danger.DoubleExtension trójai

Elterjedtsége a szeptemberi fertőzések között: 1.26%

Működés: Win32/Danger.DoubleExtension az összevont gyűjtőneve azoknak a kártevőknek, amelyek kettős vagy többes fájlkiterjesztéssel rendelkeznek, például "AnnaKournikova.jpg.vbs". Jellemzően az első álcázó kiterjesztés valamilyen közismert dokumentum formátumé - például *.DOC, *.JPG, *.PDF - míg a tényleges fájlkiterjesztés pedig valamilyen futtatható - például *.EXE. Emiatt ha be van kapcsolva a Windows alatt az "Ismert fájltípusok elrejtése" opció (sajnos ez az alapértelmezett állás), akkor az óvatlan kattintással az áldozatok sajnos egyből le is futtatják az eredetileg képnek vagy más dokumentumnak gondolt kártevőt.

Bővebb információ: http://www.virusradar.com/en/Win32_Danger.DoubleExtension/detail

10. INF/Autorun vírus

Elterjedtsége a szeptemberi fertőzések között: 1.24%

Működés: Az INF/Autorun gyűjtőneve az autorun.inf automatikus programfuttató fájlt használó károkozóknak. A kártevő fertőzésének egyik jele, hogy a számítógép működése drasztikusan lelassul, és fertőzött adathordozókon (akár MP3-lejátszókon is) terjed.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/%21autorun

Kapcsolódó cikkek

- Minden ötödik Android felhasználó szembesül kibertámadással

- A BlackEnergy lecsapott Ukrajnára

- Nőtt a kártevők és férgek száma a Panda elemzése alapján

- Spam kampányok a nagy szoftvercégek nevében

- Kaspersky Internet Security Multi-Device 2015

- Robin Williams halála sem szent a facebookos csalóknak

- Három új vírus az ESET júliusi toplistáján

- Felütötte a fejét a Simplocker új verziója

- ESET: a toplistás kártevők fele trójai

- Egyre nő a pénzügyi támadások száma

Prim.hu - Kiemelt hír ROVAT TOVÁBBI HÍREI

Nemzetközi szintre lép a karbonlábnyom-csökkentő magyar startup

Balogh Petya és az általa fémjelzett STRT Holding Nyrt., valamint két másik befektető látott fantáziát a digitális marketing tevékenységek, így a weboldalak és e-mail kampányok karbonlábnyomának csökkentésére specializálódott Carbon.Crane-ben. A világszinten naponta küldött 350 milliárd e-mail* és a 200 millió aktívan üzemelő weboldal** – a háttérben dolgozó szerverparkok miatt – egyre nagyobb, ráadásul egyre növekvő részét teszi ki a globális karbonkibocsátásnak, erre dolgozott ki egyedi megoldásokat a 100%-ban magyar tulajdonú és hazai alapítású startup. Az egyedi és innovatív szolgáltatásokat nemzetközi szinten is értékeli a szakma, amit legutóbb a MediaSpace Global Changemakers' Awards 2024 díjával ismert el.

A Magyar Telekom 2024. harmadik negyedéves eredményei

A Magyar Telekom közzétette 2024. harmadik negyedévére vonatkozó, az EU által befogadott IFRS Számviteli Standardok szerinti konszolidált pénzügyi eredményeit. A negyedéves pénzügyi jelentés nem auditált értékeket tartalmaz az összes pénzügyi időszakra.

Marad a jóáras korlátlan belföldi mobilnet, sőt, 7 napig díjmentesen tesztelhető

Idén júliusban indult a mobilhasználati élményt forradalmasító, teljesen digitális tarifa Yepp néven, ami egy üzletlátogatás vagy személyes kontaktus nélkül, mobilalkalmazáson keresztül, akár 10 perc alatt aktiválható és korlátlan belföldi mobilnetet kínáló előfizetés. A merőben új koncepció bevezető kedvezményes havidíját 2025. január 6-ig meghosszabbítja a szolgáltató, sőt, mostantól új megrendelés esetén 7 napos ingyenes próbaidőszakot is biztosít.

Elindult a nevezés az idei Marketing Diamond Awardsra

A Magyar Marketing Szövetség (MMSZ) idén immár tizedik alkalommal hirdeti meg a kisebb költségvetésből megvalósuló marketingaktivitások számára a Marketing Diamond Awards pályázatot, amelyre egészen 2025. január 15-ig nyújthatják be a szervezetek a pályázati anyagaikat. A díj szakmai elismeréseinek átadására 2025. február 11-én az Etele Cinemaban megrendezésre kerülő Digital Marketing Forumon kerül majd sor.

Bemutatták a jövő Yettel üzleteit

Budapesten, Belgrádban és Szófiában egyidőben mutatták be, hogyan alakulnak majd át a jövő Yettel üzletei. Az új koncepció nemcsak az üzletben eltöltött időt, hanem bizonyos esetekben az odavezető utat is újraértelmezi. A cseh Bratka tervezőiroda rendhagyó ötleteit a magyar szakemberek elsőként a KÖKI Bevásárlóközpontban valósították meg úgy, hogy a középpontban a közvetlenség és az akadálymentesítés új szintje áll.