A social engineering a legbiztosabb fegyver a hackerek kezében

A Balabit bemutatta „TOP 10 Hacking Methods” című tanulmányát, melyben több száz hacker közreműködésével gyűjtötte össze a leggyakrabban kihasznált informatikai sebezhetőségeket és alkalmazott támadási technikákat.

A biztonságtechnikai szoftvereiről ismert Balabit bemutatta friss tanulmányát, melyet a mértékadó Black Hat USA és Black Hat Europe rendezvényeken készített közel 500 magasan képzett IT biztonsági szakember bevonásával. A magyar vállalat nem titkolt célja az volt, hogy a kutatás keretében átfogó térképet rajzoljon a leggyakrabban kihasznált sebezhetőségekről és azokról a technikákról, módszerekről, amelyekkel az informatikai támadások során az elkövetők kísérletezni szoktak. A tanulmány talán legfontosabb megállapítása, hogy a bizalmas vállalati információkhoz, bankkártya és egyéb pénzügyi adatokhoz, államtitkokhoz való hozzájutás legegyszerűbb és leggyorsabb módja napjainkban, ha manipuláció révén egy felhasználó hozzáférési adatait csalják ki a támadók és a hálózatba ezzel bejutva terjesztik ki jogosultságaikat egyre magasabb szintekre.

Pont ez történt az elmúlt hét talán legnagyobb vihart kavart biztonsági incidense az USA Igazságügyi Minisztériuma ellen elkövetett támadás során is, ahol egy banális hiba következtében kiszivárgott jelszó eredményezte több mint 20.000 FBI-alkalmazott adatainak ellopását és nyilvánosságra hozását. Ez a példa is jól szemlélteti, hogy a jóhiszemű munkatársak manipulálása a legkifizetődőbb fegyver, hiszen sokkal költséghatékonyabb és gyorsabb megoldás az adatlopásra, mint a magas programozói kompetenciát és sok időt igénylő exploitok írása, zero-day sebezhetőségek megtalálása vagy bonyolult felhasználói jelszavak feltörése. Arról nem is beszélve, hogy az automatikus támadások és ez utóbbi módszerek esetében az incidens időben történő felfedezésének a valószínűsége is sokkal nagyobb.

„A legnagyobb biztonsági kockázattal akkor szembesülünk, ha a támadóknak sikerül belső hozzáférést szerezniük egy informatikai rendszerhez, amely segítségével egy valódi munkatársnak kiadva magukat akár hónapokig teljesen észrevétlenül dolgozhatnak. A social engineering legnagyobb problémája, hogy a hagyományos informatikai biztonsági rendszerek az illetékteleneket hivatottak távol tartani az érzékeny adatoktól, azonban egy valódi munkatárs adatival bejelentkező támadót nem képesek megállítani. Bár ezen eszközök továbbra is fontos szerepet játszhatnak a védekezésben, de szükségessé válnak olyan monitoring megoldások is (User Behavior Analytics), melyek képesek a felhasználók viselkedését elemezni, és például a jellemző gépelési sebességéből, vagy a bejelentkezés szokásos helyéből, idejéből felismerni, hogy egy adott hozzáférést annak tényleges tulajdonosa, vagy egy támadó használ, aki éppen adatokat lop a vállalattól.” – mondta el Györkő Zoltán a Balabit ügyvezető igazgatója.

A Balabit felmérése kiemeli, hogy a legtöbb incidens esetén, melyek módszere lehet különböző, elkövetője pedig mindegy hogy rosszindulatú munkatárs, vagy külső támadó, az a közös tulajdonság, hogy valós hozzáféréssel és jogosultságokkal – legyen saját vagy lopott - végzik tevékenységüket a támadók. Éppen ezért nem elég arra koncentrálni, hogy illetéktelenek ne jussanak be a hálózatba, hanem az is elengedhetetlen, hogy a felhasználói viselkedések azonosításával megállapítható legyen, hogy a felhasználók között nincs-e kompromittálódott hozzáférés. A felmérésben a világ minden tájáról érkező IT biztonsági szakemberek, behatolás tesztelők, biztonsági elemzők és kriptográfusok vettek részt.

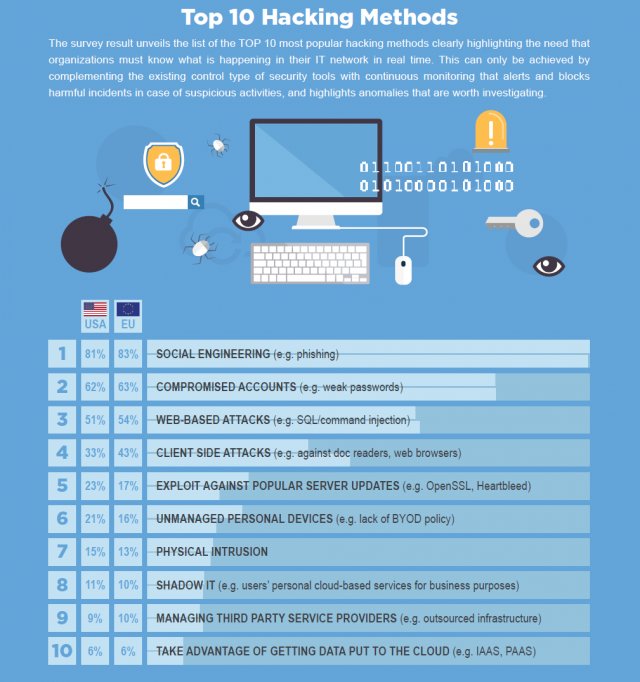

Az általuk legfontosabbnak vélt veszélyforrásokról készítet toplista az alábbiak szerint alakult:

- Social engineering (például adathalászat)

- Kompromittált hozzáférések (gyenge jelszó)

- Web alapú támadások (SQL/command injection)

- Kliens oldali támadások (például dokumentum olvasó, web böngésző)

- Szerverfrissítésekre írt expoit-ok (például OpenSSL, Heartbleed)

- Nem menedzselt privát eszközök (például rossz BYOD szabályzat)

- Fizikai behatolás

- Árnyék informatika

- Külső szolgáltatók igénybevétele (kiszervezett infrastruktúra)

- Felhő infrastruktúrába kihelyezett adatok megszerzése (például IAAS, PAAS)

Kapcsolódó cikkek

- Megnövelte Obama a kiberbiztonságra szánt pénzt a költségvetési tervezetben

- Cisco: a cégek határozottabban lépnek fel a kiberfenyegetésekkel szemben

- A hackerek okosabbak a Smart TV-knél?

- Azonosítják a kiberbűnözőket a Xerox kutatói

- Komoly kibertámadás török szerverek ellen

- Ismét felbukkant a Sofacy kiberkém csoport

- A cégek 60%-át érte már biztonsági incidens

- A kiber alvilág emberi oldala

- 100 millió felhasználó banki adatait lopták el

- Nőtt a mobil fenyegetések, az online bankszámlákról megkísérelt lopások száma

E-világ ROVAT TOVÁBBI HÍREI

Most is a Debreceni Egyetem a legjobb választás

Megjelent az online általános felsőoktatási felvételi tájékoztató, melyben a Debreceni Egyetem valamennyi jövő szeptemberben induló képzése, köztük hét új mesterszak is megtalálható. A Debreceni Egyetem jövőre is az ország legszélesebb képzési kínálatával várja a felvételi előtt állókat.

Siemens Xcelerator: az Eplan és a Siemens zökkenőmentes adatátvitelt tesz lehetővé a gépgyártásban

A Siemens és az Eplan hatékonyabbá teszi a tervezési és gyártási folyamatokat a gépeket és gyártósorokat építő ügyfeleik számára.

A Z-generáció tudja milyen munkahelyet szeretne

Az önérvényesítés, a munkahelyi környezet, az anyagiak, a társas kapcsolatok, valamint a kreativitás, illetve a szellemi ösztönzők azok a legfőbb munkaértékek, amelyek a STEM pályára lépő Z-generációs fiatalok számára meghatározóak a leendő munkahelyük kiválasztásában és az ottani megmaradásukban – derül ki a Becsei Lilla pályaorientációs szakember friss, országos, reprezentatív kutatásából, amit az Együtt a Jövő Mérnökei Szövetséggel együttműködésben készített el a 12. osztályos magyar tanulók körében.

Az LG 2025-ös QNED evo termékcsaládja jelentős technológiai fejlődésen ment át

Az LG Electronics (LG) bemutatja a megújult, 2025-ös QNED evo termékcsaládját egy újonnan szabadalmaztatott, széles színskálát biztosító technológiával. A készülékek valódi 4K felbontású képet és akár 144 Hz*-es képfrissítési rátát tesznek lehetővé vezeték nélküli kapcsolódással, ultraalacsony késleltetéssel. Emellett a széria tagjai továbbfejlesztett mesterséges intelligencia alapú kép- és hangfeldolgozást, és személyre szabhatóságot biztosítanak a webOS 25-ön keresztül.