A Kaspersky Lab közleménye a WannaCry zsarolóvírus támadásról

Május 12-én egy hatalmas zsarolóprogram támadás indult több szervezet ellen világszerte. A Kaspersky Lab kutatói elemezték az adatokat és megerősítik, hogy a vállalat védelmi rendszerei legalább 45.000 fertőzést észleltek összesen 74 országban, többségüket Oroszországban.

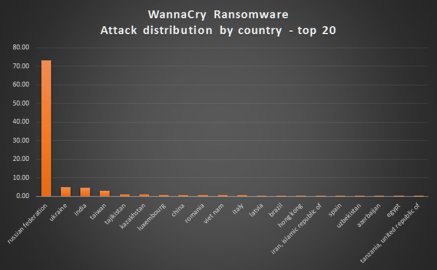

A WannaCry vírus által megtámadott TOP 20 ország

A zsarolóprogram a Microsoft sebezhetőségét (Microsoft Security Bulletin MS17-010) kihasználva fertőzte meg az áldozatokat. Az exploit („Eternal Blue”), amelyet használtak a támadás során eredetileg a Shadowbrokers csoport használt április 14-én.

Miután a támadók bejutottak a rendszerbe, telepítettek egy rootkitet, amely lehetővé teszi számukra a szoftver letöltését az adatok titkosításához. Ezután a rosszindulatú program titkosította a fájlokat. A követelmény 300-600 dollár értékű bitcoin valuta, majd fokozatosan nőtt az idő elteltével.

A Kaspersky Lab szakértői jelenleg próbálják meghatározni, hogy lehetséges-e a támadásban rögzített adatok visszafejtése – annak érdekében, hogy a lehető leghamarabb megírják a dekódoló programokat.

A Kaspersky Lab termékei eredményesen észlelik a támadásokban használt rosszindulatú programokat a következő nevek alapján:

- Trojan-Ransom.Win32.Scatter.uf

- Trojan-Ransom.Win32.Scatter.tr

- Trojan-Ransom.Win32.Fury.fr

- Trojan-Ransom.Win32.Gen.djd

- Trojan-Ransom.Win32.Wanna.b

- Trojan-Ransom.Win32.Wanna.c

- Trojan-Ransom.Win32.Wanna.d

- Trojan-Ransom.Win32.Wanna.f

- Trojan-Ransom.Win32.Zapchast.i

- Trojan.Win64.EquationDrug.gen

- Trojan.Win32.Generic

A Kaspersky Lab az alábbi lépéseket javasolja a fertőzés csökkentésének érdekében:

- Telepítse a Microsoft hivatalos kiegészítését, hogy megszűntesse a biztonsági rést, amelyet a támadás során használtak

- Győződjön meg róla, hogy a biztonsági szoftvereket bekapcsolták a hálózat összes pontján

- Ha Kaspersky Lab terméket használ, győződjön meg arról, hogy a csomag tartalmazza-e a System Watcher-t , amely egy viselkedés-észlelő összetevő. Győződjön meg arról, hogy be van kapcsolva.

- Indítsa el a Critical Area Scan-t a Kaspersky Lab termékben a további lehetséges fertőzés észleléséhez

- Indítsa újra a számítógépet a MEM: Trojan.Win64.EquationDrug.gen észlelése után

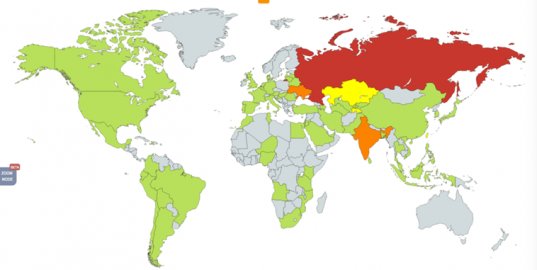

A WannaCry vírus által megtámadott országok a támadást követő első néhány órában

Bővebb információt a WannaCry támadási módszeréről valamint annak indikátorairól a Securelist oldalon talál.

"A kórházak elleni internetes támadás hírei rávilágítanak arra, hogy a kibertámadók egyre kreatívabbá és professzionálisabbá válnak, és felhívja a figyelmet arra az általunk már jelzett problémára, miszerint a számítógépes bűnözők a magánfelhasználók elleni támadásokat felhasználják a vállalkozások ellen irányuló támadásokra.” – nyilatkozta David Emm, a Kaspersky Lab vezető biztonsági szakértője.

Május 15-én a Kaspersky Lab további 500 új támadás-kísérletet észlelt ügyfelei körében. A tegnapi nap folyamán Neel Mehta, a Google egyik kutatója hasonlóságot vélt felfedezni a WannaCry programsorában a 2015-ben a Lazarus csoport által használt kódjával. A Lazarus csoportot teszik felelőssé többek között a Sony elleni támadásért, valamint a bangladesi központi bank elleni 23 milliárd forint (81 millió dollár) összértékű rablásért.

A WannaCry vírus kód és a Lazarus csoport által használt kód

Kapcsolódó cikkek

- Védje adatait, hogy ne kelljen sírnia!

- A KÜRT nemzetközi partner a zsarolóvírusok elleni küzdelemben

- „WannaCry” új hullám

- A legfontosabb lépések a Wanna Cry zsarolóvírus elkerüléséhez

- Síró játék

- Magyarországon is veszélybe kerülhet a betegellátás

- A Kaspersky Lab nyilatkozata

- A felhasználók saját maguk veszélyeztetik szenzitív adataik biztonságát

- A Kaspersky Lab közleménye az izraeli kormányzati kibertámadás kapcsán

- Frissült a Kaspersky Lab Anti Targeted Attack programja