Három új vírus az ESET júliusi toplistáján

Az ESET minden hónapban összeállítja a világszerte terjedő számítógépes vírusok toplistáját, amelyből megtudhatjuk, hogy aktuálisan milyen kártevők veszélyeztetik leginkább a felhasználók számítógépeit. 2014 júliusában a legjobb háromba is sikerült egy újoncnak felküzdeni magát, de ezen felül további kettő teljesen új vírust találunk a tizes listán. Az élen a helyzet változatlan, továbbra is a mentéseket törlő Win32/Bundpil féreg vezeti a mezőnyt lassan tizedik hónapja, míg második helyen maradt az előző hónapban felbukkant JS/Kryptik trójai.

A legeredményesebb újonc a harmadik helyre küzdötte fel magát, a Win32/RiskWare.NetFilter segítségével a kiberbűnözők megfertőzhetik a számítógépünket, illetve a kompromittált rendszert később távolról is irányíthatóvá tehetik. A távoli támadás során tipikusan adatokat lopnak el így a megfertőzött gépről, illetve távoli utasítások segítségével további kártékony kódokat telepítenek fel rá.

A hetedik helyen szintén új szereplőt találunk a Win32/Adware.MultiPlug személyében. Ez egy olyan úgynevezett nemkívánatos alkalmazás (Potential Unwanted Program, PUP), amely a felhasználó rendszerébe bekerülve különféle felugró ablakokban kéretlen reklámokat jelenít meg az internetes böngészés közben. Végül a tizedik helyezett Win32/TrojanDownloader.Zurgop is egy új kártevő a listánkon. Róla röviden annyit érdemes tudni, hogy a Zurgop kártevő család olyan rosszindulatú kódokat hordoz, amelyek a megfertőzött rendszereken aztán további kártékony programok letöltését okozza. Az antivírusok felismerésének elkerülése miatt olyan különféle futásidejű tömörítési technikákkal próbál rejtőzködni, mint például a PEncrypt vagy PECompact.

Az ESET Radar Report e havi kiadásában ezúttal egy egészen rendkívüli esetről volt szó. A világ egyik legnagyobb ételkiszállító rendszerét, a Domino Pizzat feltörő Rex Mundi hackercsoport váltságdíjat követelt a tulajdonosoktól. Fenyegetésük szerint amennyiben négy napon belül nem kapják meg a 30 ezer eurós összeget, úgy a megszerzett mintegy 600 ezer, elsősorban francia és részben belga ügyfél személyes adatát nyilvánosságra hozzák.

Elsőre sokaknak talán kicsit viccesen hangzik, hogy az az információ, kinek mi a kedvenc pizzája, túszul ejthető, de ne felejtsük el, hogy emellett a teljes név, a lakcím, az ügyfelek telefonszáma, e-mail címe, valamint jelszava, és a részletes rendelési információk is illetéktelen kezekbe kerültek. Bár a beszámolók szerint a francia és belga ügyfeleken kívül más ország felhasználóinak adatai állítólag biztonságban voltak, de egyfelől egy ilyen nagy nyilvánosságot kapó incidens erősen ronthatja egy ilyen vállalkozás hírnevét. Másfelől pedig nem lehetünk abban sem biztosak, hogy valóban megfelelően kezelték a személyes adatainkat, például a jelszavakat sima szövegként vagy annak csak a hash-ét tárolták, nem tudjuk használtak-e sózást (salted hash) annak elkerülése érdekében, hogy a szivárványtáblákkal történő egyszerű visszafejtést megakadályozzák. Érdekes módon ezt a plusz biztonsági elemet a LinkedIn is csak a 2012-es feltörése után vezette be a jelszavak hash értének kódolt tárolásánál.

Nagyon fontos, hogy aki bármilyen hasonló incidensben érintett lesz, az a jelszavát haladéktalanul változtassa meg. Emellett lényeges még, hogy ugyanazt a jelszót sose használjuk több helyen, illetve a jelszavunk ne legyen túl szimpla. Ez azért fontos, mert a kiszivárgott jelszó hashek elsősorban az egyszerűbb, rövidebb jelszavak tulajdonosaira jelentenek kiemelt veszélyt, hiszen azok villámgyorsan visszafejthetőek. Azt sem szabad elfelejteni, hogy egy-egy ilyen feltörés után gyakori forgató könyv az is, hogy ismeretlenek olyan e-mail kampányokat indítanak látszólag az érintett cég nevében az ügyfelek felé, melyben jóvátételként törzsvásárlói tagságot, hűséges ügyfeleknek szánt ajándékot ajánlanak fel vagy éppen biztonsági figyelmeztetést küldenek, ám a levél valamilyen kártevőre mutató link hivatkozást vagy fertőzött mellékletet tartalmaz.

Júliusi fontosabb blogposztok között szerepel egy olyan e-mailes átverés, amelyben arról tájékoztatnak bennünket, hogy állítólag 450 000 eurót nyertünk a nemzetközi e-mail lottó díjjal. Remélhetőleg nem csak a helyesírási hibák, de a hihetetlen és képtelen ingyen nyereményekről szóló történeteket már mindenki értékén kezeli, és nem dől be a személyes adatok begyűjtésére vagy kártevőterjesztésre specializálódott elkövetők trükkjeinek.

Helyet kapott havi válogatásban egy, célzottan a kisvállalkozásoknak szánt biztonsági összefoglaló is. Nincs mindenki tisztában azzal, hogy a kis és közepes vállalatok, vállalkozások biztonsága mennyire kulcsfontosságú és kritikus terület, pedig a kiemelt nagyobb célpontok elleni kibertámadások esetében először legtöbbször a gyengébben védett beszállítói kört, és az alvállalkozókat szokták támadni ugródeszkaként, és onnan lépnek tovább.

A dolgok internetéről manapság sokat hallunk, és a gyors fejlesztések gyakran hagynak a szoftverekben lehetséges gyenge-pontokat a szakképzett támadónak. Ezúttal egy okostelefonról szabályozható izzóról derült ki az, hogy kihasználható kritikus hibát tartalmaz. A biztonsági kutatók saját üzenetcsomagokat is be tudtak injektálni a rendszerbe, ezzel pedig a beállításokat tetszés szerint úgy tudták megváltoztatni, hogy ahhoz semmilyen előzetes hitelesítés nem kellett, illetve ezekről a manipulációkról semmilyen riasztás, figyelmeztetés nem keletkezett. A gyártó az etikus hacker szakemberekkel együttműködve adott ki soron kívüli javítást, amely bezárta a sebezhetőséget.

Július közepén "elesett" a népszerű technológiai hírek és vélemények weblapja, a CNET is, és ezzel körülbelül 1 millió felhasználói jelszó került veszélybe. A CNET megerősítette a feltörés tényét, így mindenkinek a gyors jelszócsere segíthetett a helyzet normalizálásában. Érdekes módon a W0rm nevű orosz hacker csapat 1 Bitcoin (körülbelül 130 ezer forint) váltságdíjat kért azért, hogy az ilyen helyzetek elkerülését szolgáló biztonsági tanácsokkal szolgáljon a hírportál részére.

Értesülhettünk arról is, hogy az FBI külön figyelmeztetést adott ki a botnettel fertőzött számítógépek számának erőteljes emelkedése miatt. A beszélő számok tanúsága szerint évi több, mint 500 millió számítógépet fertőznek meg a botnetek, ami másodpercenként 18 kompromittált gépnek felel meg, emiatt fontos a hatékony védekezés, és az elavult Windows XP rendszer mihamarabbi lecserélése.

Végül arról is írtunk, hogy visszatért az androidon futó váltságdíjas titkosító kártevő. Az első verziós, és sok tekintetben még kísérleti változathoz képest ezúttal már titkosítja az olyan archív fájlokat is, mint a ZIP, 7z és RAR, emiatt a helyi mentéseink is elveszhetnek, ha azok nem voltak kimásolva külső adathordozóra is. Az új verzió immár jóval több pénzt is követel az áldozatoktól – 300 amerikai dollárt –, amely több, mint a tízszerese a korábbi fejpénznek. Bár nem lehet elégszer hangsúlyozni, hogy a megelőzés a legfontosabb feladat, szerencsére az ESET elkészített egy SimpLocker Decryptor nevű alkalmazást, amely a bajbajutott felhasználóknak segít biztonságosan helyreállítani és olvasható, használható formában visszanyerni a kártevő által elkódolt, titkosított állományait.

Vírustoplista

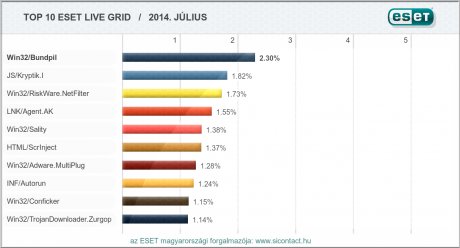

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2014 júliusában a következő 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelős az összes fertőzés 14.96%-áért. Aki pedig folyamatosan és első kézből szeretne értesülni a legújabb Facebook-os kártevőkről, a közösségi oldalt érintő mindenfajta megtévesztésről, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag, illetve az antivirusblog.hu oldalán.

01. Win32/Bundpil féreg

Elterjedtsége a júliusi fertőzések között: 2.30%

Működés: A Win32/Bundpil féreg hordozható külső adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertőzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésű és a Backup állományokat törölheti. Ezenkívül egy külső URL címről megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

Bővebb információ: http://www.virusradar.com/en/Win32_Bundpil.A/description

02. JS/Kryptik trójai

Elterjedtsége a júliusi fertőzések között: 1.81%

Működés: A JS/Kryptik egy általános összesítő elnevezése azoknak a különféle kártékony és olvashatatlanná összezavart JavaScript kódoknak, amely a különféle HTML oldalakba rejtetten beágyazódva észrevétlenül sebezhetőségeket kihasználó kártékony weboldalakra irányítja át a felhasználó böngészőprogramját.

Bővebb információ: http://www.virusradar.com/en/JS_Kryptik/detail

03. Win32/RiskWare.NetFilter riskware

Elterjedtsége a júliusi fertőzések között: 1.73%

Működés: A Win32/RiskWare.NetFilter egy olyan alkalmazás, amely magában hordoz olyan rosszindulatú kódokat, amelyek segítségével megfertőzhetik a számítógépünket, illetve a kompromittált rendszert később távolról is irányíthatóvá teszik. A távoli támadás során tipikusan adatokat lopnak el így a megfertőzött gépről, illetve távoli utasítások segítségével további kártékony kódokat telepítenek fel rá.

Bővebb információ: http://www.virusradar.com/en/Win32_RiskWare.NetFilter.A/description

04. LNK/Agent trójai

Elterjedtsége a júliusi fertőzések között: 1.55%

Működés: A LNK/Agent trójai fő feladata, hogy a háttérben különféle létező és legitim - alaphelyzetben egyébként ártalmatlan - Windows parancsokból kártékony célú utasítássorozatokat fűzzön össze, majd futtassa is le azokat. Ez a technika legelőször a Stuxnet elemzésénél tűnt fel a szakembereknek, a sebezhetőség lefuttatásának négy lehetséges módja közül ez volt ugyanis az egyik. Víruselemzők véleménye szerint ez a módszer lehet a jövő Autorun.inf szerű kártevője, ami valószínűleg szintén széles körben és hosszú ideig lehet képes terjedni.

Bővebb információ: http://www.virusradar.com/en/LNK_Agent.AK/description

05. Win32/Sality vírus

Elterjedtsége a júliusi fertőzések között: 1.38%

Működés: A Win32/Sality egy polimorfikus fájlfertőző vírus. Futtatása során elindít egy szerviz folyamatot, illetve registry bejegyzéseket készít, hogy ezzel gondoskodjon arról, hogy a vírus minden rendszerindítás alkalmával elinduljon. A fertőzése során EXE illetve SCR kiterjesztésű fájlokat módosít, és megkísérli lekapcsolni a védelmi programokhoz tartozó szerviz folyamatokat.

Bővebb információ: http://www.virusradar.com/Win32_Sality.NAR/description

06. HTML/ScrInject trójai

Elterjedtsége a júliusi fertőzések között: 1.37%

Működés: A HTML/ScrInject trójai egy RAR segédprogrammal tömörített állomány, amely telepítése során egy üres (c:windowsblank.html) állományt jelenít meg a fertőzött gép böngészőjében. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül a háttérben további kártékony JavaScript állományokat kísérel meg letölteni.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/scrinject-b-gen

07. Win32/Adware.MultiPlug adware

Elterjedtsége a júliusi fertőzések között: 1.28%

Működés: A Win32/Adware.MultiPlug egy olyan úgynevezett nemkívánatos alkalmazás (Potential Unwanted Program, PUP), amely a felhasználó rendszerébe bekerülve különféle felugró ablakokban kéretlen reklámokat jelenít meg az internetes böngészés közben.

Bővebb információ: http://www.virusradar.com/en/Win32_Adware.MultiPlug.H/description

08. INF/Autorun vírus

Elterjedtsége a júliusi fertőzések között: 1.24%

Működés: Az INF/Autorun gyűjtőneve az autorun.inf automatikus programfuttató fájlt használó károkozóknak. A kártevő fertőzésének egyik jele, hogy a számítógép működése drasztikusan lelassul, és fertőzött adathordozókon (akár MP3-lejátszókon is) terjed.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/%21autorun

09. Win32/Conficker féreg

Elterjedtsége a júliusi fertőzések között: 1.15%

Működés: A Win32/Conficker egy olyan hálózati féreg, amely a Microsoft Windows MS08-067 biztonsági bulletinben tárgyalt hibát kihasználó exploit kóddal terjed. Az RPC (Remote Procedure Call), vagyis a távoli eljáráshívással kapcsolatos sebezhetőségre építve a távoli támadó megfelelő jogosultság nélkül hajthatja végre az akcióját. A Conficker először betölt egy DLL fájlt az SVCHost eljáráson keresztül, majd távoli szerverekkel lép kapcsolatba, hogy azokról további kártékony kódokat töltsön le. Emellett a féreg módosítja a hosts fájlt, ezáltal számos antivírus cég honlapja elérhetetlenné válik a megfertőzött számítógépen. Változattól függően a felhasználó maga telepíti, vagy egy biztonsági résen keresztül felhasználói beavatkozás nélkül magától települ fel, illetve automatikusan is elindulhat egy külső meghajtó fertőzött Autorun állománya miatt.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/%21conficker

10. Win32/TrojanDownloader.Zurgop trójai

Elterjedtsége a júliusi fertőzések között: 1.14%

Működés: A Win32/TrojanDownloader.Zurgop kártevő család olyan rosszindulatú kódokat hordoz, amelyek a megfertőzött rendszereken aztán további kártékony programok letöltését okozza. Az antivírusok felismerésének elkerülése miatt olyan különféle futásidejű tömörítési technikákkal próbál rejtőzködni, mint például a PEncrypt vagy PECompact.

Bővebb információ: http://www.virusradar.com/en/Win32_TrojanDownloader.Zurgop.BI/description

Kapcsolódó cikkek

- Túszul ejtett Apple felhasználók

- Eset: Nyáron a telefonjainkra utaznak a bűnözők

- Új Android és iOS mobil malware-t fedeztek fel

- Öt webes támadás, mely adatainkat fenyegeti

- ESET: a toplistás kártevők fele trójai

- Új Android-alapú fenyegetést fedezett fel az ESET

- Kaspersky 2014 Q1: egyre több támadás, kétszer annyi banki trójai

- Egyre nő a pénzügyi támadások száma

- Ismét feltűnt a rejtve lájkoló kártevő

- Legújabb ESET védelem Macre

Prim.hu - Kiemelt hír ROVAT TOVÁBBI HÍREI

Nemzetközi szintre lép a karbonlábnyom-csökkentő magyar startup

Balogh Petya és az általa fémjelzett STRT Holding Nyrt., valamint két másik befektető látott fantáziát a digitális marketing tevékenységek, így a weboldalak és e-mail kampányok karbonlábnyomának csökkentésére specializálódott Carbon.Crane-ben. A világszinten naponta küldött 350 milliárd e-mail* és a 200 millió aktívan üzemelő weboldal** – a háttérben dolgozó szerverparkok miatt – egyre nagyobb, ráadásul egyre növekvő részét teszi ki a globális karbonkibocsátásnak, erre dolgozott ki egyedi megoldásokat a 100%-ban magyar tulajdonú és hazai alapítású startup. Az egyedi és innovatív szolgáltatásokat nemzetközi szinten is értékeli a szakma, amit legutóbb a MediaSpace Global Changemakers' Awards 2024 díjával ismert el.

A Magyar Telekom 2024. harmadik negyedéves eredményei

A Magyar Telekom közzétette 2024. harmadik negyedévére vonatkozó, az EU által befogadott IFRS Számviteli Standardok szerinti konszolidált pénzügyi eredményeit. A negyedéves pénzügyi jelentés nem auditált értékeket tartalmaz az összes pénzügyi időszakra.

Marad a jóáras korlátlan belföldi mobilnet, sőt, 7 napig díjmentesen tesztelhető

Idén júliusban indult a mobilhasználati élményt forradalmasító, teljesen digitális tarifa Yepp néven, ami egy üzletlátogatás vagy személyes kontaktus nélkül, mobilalkalmazáson keresztül, akár 10 perc alatt aktiválható és korlátlan belföldi mobilnetet kínáló előfizetés. A merőben új koncepció bevezető kedvezményes havidíját 2025. január 6-ig meghosszabbítja a szolgáltató, sőt, mostantól új megrendelés esetén 7 napos ingyenes próbaidőszakot is biztosít.

Elindult a nevezés az idei Marketing Diamond Awardsra

A Magyar Marketing Szövetség (MMSZ) idén immár tizedik alkalommal hirdeti meg a kisebb költségvetésből megvalósuló marketingaktivitások számára a Marketing Diamond Awards pályázatot, amelyre egészen 2025. január 15-ig nyújthatják be a szervezetek a pályázati anyagaikat. A díj szakmai elismeréseinek átadására 2025. február 11-én az Etele Cinemaban megrendezésre kerülő Digital Marketing Forumon kerül majd sor.

Bemutatták a jövő Yettel üzleteit

Budapesten, Belgrádban és Szófiában egyidőben mutatták be, hogyan alakulnak majd át a jövő Yettel üzletei. Az új koncepció nemcsak az üzletben eltöltött időt, hanem bizonyos esetekben az odavezető utat is újraértelmezi. A cseh Bratka tervezőiroda rendhagyó ötleteit a magyar szakemberek elsőként a KÖKI Bevásárlóközpontban valósították meg úgy, hogy a középpontban a közvetlenség és az akadálymentesítés új szintje áll.