Új tanfolyam a számítógépes csalások felderítésére

Együttműködik a Deloitte és a NetAcademia

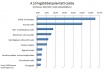

Az internetes bűnözéssel foglalkozó Internet Crime Complaint Center (IC3) honlapjára 2008-ban összesen 275 284 panaszos beadvány érkezett, a különféle csalások áldozatai összesen 264,6 millió dolláros kárról számoltak be. „Külföldön bevett gyakorlat, hogy jelentik a számítógéppel elkövetett csalásokat, nálunk azonban még kevésbé jellemző. Sok esetben nem is derül fény a visszaélésre, így egyelőre nem ismert pontosan a hasonló jellegű bűncselekmények száma, de tapasztalataink alapján Magyarországon is egyre gyakoribbak az efféle visszaélések” – magyarázza Barta Csaba, a Deloitte Zrt. IT biztonsági tanácsadója.

A köz- és a magánszféra egyaránt veszélyeztetett

„Mind a magán-, mind a közszférában előfordulnak ilyen típusú bűncselekmények. Az üzleti életben az esetek többségében ’házon belül’ folyik le a vizsgálat, és nem feltétlenül van büntetőjogi következménye, belső munkatárs esetén inkább a munkaviszony megszüntetése jellemző. A közszférában felfedett visszaélések általában nagyobb médiavisszhangot kapnak, és nagyobb arányban van büntetőjogi következményük is” – mondja a szakember. A vizsgálatot általában a helyi IT-biztonsági csapat végzi el. Ha azonban az eset felderítése túlmutat a belső szakemberek képességein vagy erőforrásain (vagy akár a csapat valamely tagjával kapcsolatos), illetve ha jogi útra terelődik az ügy, külső computer forensic szakértőre van szükség.

Sok a rabló, kevés a pandúr

„Annak ellenére, hogy a számítógépes bűnözés egyre nagyobb méreteket ölt, és újabb és újabb területeket ’hódít’ meg, hazánkban eddig nem létezett magyar nyelvű computer forensic képzés – mondta Fóti Marcell, a NetAcademia Oktatóközpont ügyvezetője. – Ezért döntöttünk úgy, hogy a Deloitte-tal közösen elindítjuk az EC-Council Computer Hacking Forensic Investigator tanfolyamát, melynek legújabb, 4-es verziója Európában először nálunk lesz elérhető.”

„A tanfolyam célja, hogy ezt a viszonylag szerteágazó területet összefogja és bemutassa az ehhez kapcsolódó hazai és a nemzetközi jogi szabályozást, az egyes bűncselekménytípusokkal együtt. Szeretnénk azt is körbejárni, hogy milyen jogi akadályai lehetnek a forensic vizsgálatoknak, és hogy milyen előzetes feltételeket kell kialakítani ahhoz, hogy egy ilyen vizsgálat a leghatékonyabb legyen” – mondja dr. Vízi Linda a Deloitte Zrt. IT biztonsági csapatának jogi szakértője.

A kurzuson – melyből az érdeklődők már ízelítőt kaphattak az idei Ethical Hacking konferencián – a számítógép felhasználásával vagy számítógépes rendszer ellen elkövetett bűncselekmények felderítését ismerhetik meg a hallgatók. Ide tartozhatnak például az adatszivárgással kapcsolatos esetek, a számítógépes betörések, hackertámadások, a zsaroló üzenetek vagy az illegális CD-, DVD-másolatok készítésének vizsgálata. A résztvevők ezen felül megismerkedhetnek például a forensic-kel kapcsolatos, nemzetközi bíróságok által is elfogadott eljárásrendekkel, a szükséges hardverekkel és szoftverekkel, a hálózati eszközök és forgalom forensic vizsgálatával, törölt adatok visszaállításával.

Törölt adatok visszaállítása? Hogyan? Honnan?

Az elkövetők rendszerint törekszenek a nyomaik eltüntetésére. Ennek során a leggyakoribb a terhelő adatokat, képeket tartalmazó állományok törlése. Emiatt a visszaállított adatok sok esetben bizonyítékot jelentenek az elkövetővel szemben. Az összetettebb állományformátumok (pl. Microsoft Word vagy Excel) olyan információkat is tartalmazhatnak, amelyek alapján fény derülhet arra, hogy a bennük tárolt adatokat ki, mikor, melyik számítógépen hozta létre, módosította, nyomtatta ki.

Az adatok „törlése” nem minden esetben jelenti az adatok tényleges megsemmisülését. Az operációs rendszerek a törlés elvégzésének gyorsítása érdekében (pl. több száz állomány egyidejű törlése) nem minden esetben végzik el az adatok tényleges eltávolítását az adathordozóról, csak a saját nyilvántartásukban jelzik, hogy az adat által foglalt terület üressé vált. Ez a megoldás nagyban segíti a teljesítmény növelését, azonban az adatok ott maradnak az adathordozón és mindaddig hozzáférhetőek, amíg az őket tartalmazó (már üresnek jelölt) területre más állományok nem íródnak.

A visszaállítás során az elsődleges probléma, hogy az adatok az adathordozón nem folytonosan helyezkednek el: a szétszórt „darabokból” kell újra összeállítani az eredeti állományt. A probléma megoldására sok módszer ismert, a teljes visszaállítás azonban nem minden esetben lehetséges.

Barta Csaba computer forensic előadásának felvétele itt érhető el.

Kapcsolódó cikkek

- A digitális táblák beszerzése még az idén befejeződhet

- Sun specializációk és oktatási anyagok az Oracle PartnerNetwork-ben

- Legbiztosabb a még nem is létező szakma

- Egységes digitális tananyag informatikus hallgatóknak

- Magyarországi győztes az INFOPROG 2010 versenyen

- Multifunkciós egyetemi kártya lesz Debrecenben

- A magyar hekker átsétál a falon

- Megújult formában, új tartalommal jelentketik a Mindentudás Egyeteme

- Ethical Hacking konferencia: A digitális tojásvadászattól a netes vakrepülésig

- Piacvezető lett a NetAcademia

IT ROVAT TOVÁBBI HÍREI

A Zyxel Networks fokozza a kiberbiztonságot, hogy megfeleljen a NIS2 irányelvnek

Tekintettel a kiberfenyegetések növekvő gyakoriságára és összetettségére, az EU 2016 óta hatályos NIS-irányelve ma már nem felel meg mindezeknek. Az új iteráció, amely 2024. október 18-án lép életbe, lehetőséget kínál a kiberbiztonsági erőfeszítések fokozására. A Zyxel Networks, a biztonságos, mesterséges intelligencia és felhőalapú hálózati megoldások egyik vezető szolgáltatója olyan termékeket kínál, amelyek megfelelnek az NIS2 irányelv követelményeinek, és hatékony védelmet nyújtanak a fejlett támadásokkal szemben.

A Rakuten Viber elnyerte a SOC 2 Type 2 tanúsítványt

A Rakuten Viber, a világ egyik vezető kommunikációs platformja, amely nagy hangsúlyt fektet a biztonságos és privát kommunikációra, sikeresen teljesítette a Service Organization Control (SOC) 2 Type II tanúsítványt. A SOC 2 az American Institute of Certified Public Accounts (AICPA) által kidolgozott ellenőrzési szabvány. Szigorú keretrendszerét úgy alakították ki, hogy biztosítsa az ügyféladatok biztonságát, rendelkezésre állását, bizalmas jellegét és védelmét.

Factor 4: a legújabb UltiMaker 3D nyomtató gyártósorok támogatására

Az UltiMaker április 22-én bemutatta az UltiMaker Factor 4 új, ipari 3D nyomtatót, amelyet kifejezetten gyártóüzemi felhasználásra, a gyártósorok működési hatékonyságának és megbízhatóságának növelésére fejlesztettek. Az UltiMaker Factor 4 hazai bemutatójára az Ipar Napjain kerül sor a kizárólagos hazai forgalmazó, a FreeDee Kft. standján (A pavilon, 101F).

A Thermaltake bemutatja a háromféle GPU-elrendezést támogató közepes toronyházát

A Thermaltake, a prémium PC-hardvermegoldások vezető márkájának, CTE E600 MX közepes toronyháza fekete, hófehér és hortenziakék változatban is elérhető. A CTE E600 MX a CTE-sorozat legújabb kiegészítése, egy kétkamrás közepes toronyház, amely a Thermaltake innovatív CTE-kialakítását örökölte, ami a központi hűtési hatékonyság (Centralized Thermal Efficiency) rövidítése, és a kritikus alkatrészek magas szintű hűtési teljesítményének biztosítására összpontosít. Ráadásul a CTE E600 MX háromféle GPU-elrendezési lehetőséggel és cserélhető, kettős előlapi kialakítással rendelkezik, maximális rugalmasságot kínálva a felhasználóknak gépük testreszabásához.

Az AOC a Graphic Pro U3 sorozattal erőt ad az alkotóknak

A kijelzőspecialista AOC büszkén jelenti be a kreatív szakemberek egyedi igényeihez gondosan kidolgozott új monitorcsaládját. A kivételes színhűségével, élvonalbeli funkcióival és elegáns, díjnyertes dizájnjával az AOC Graphic Pro U3 sorozat forradalmasítja a fotósok, vizuális művészek, tervezők, szerkesztők, műsorszolgáltatók, producerek és játékipari szakemberek munkáját.